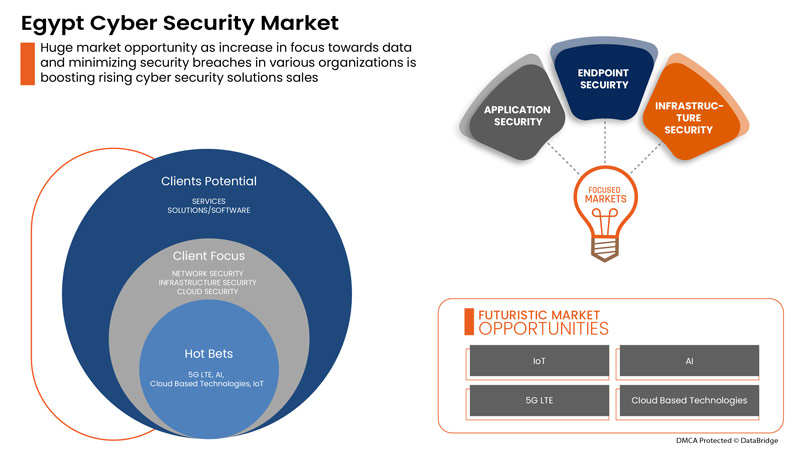

Рынок кибербезопасности Египта по предложению (услуги и решения/программное обеспечение), применению (управление идентификацией и доступом, предложение услуг по обеспечению безопасности данных и конфиденциальности, управление рисками и соответствие требованиям, предложение услуг по унифицированному управлению уязвимостями и другие), типу безопасности (безопасность инфраструктуры, сетевая безопасность, безопасность приложений, облачная безопасность, безопасность конечных точек и другие), модели развертывания (облачная и локальная), размеру предприятия (крупные предприятия, малые и средние предприятия), конечному пользователю (промышленные, коммерческие, государственные и жилые) — тенденции отрасли и прогноз до 2029 года.

Анализ и понимание рынка кибербезопасности Египта

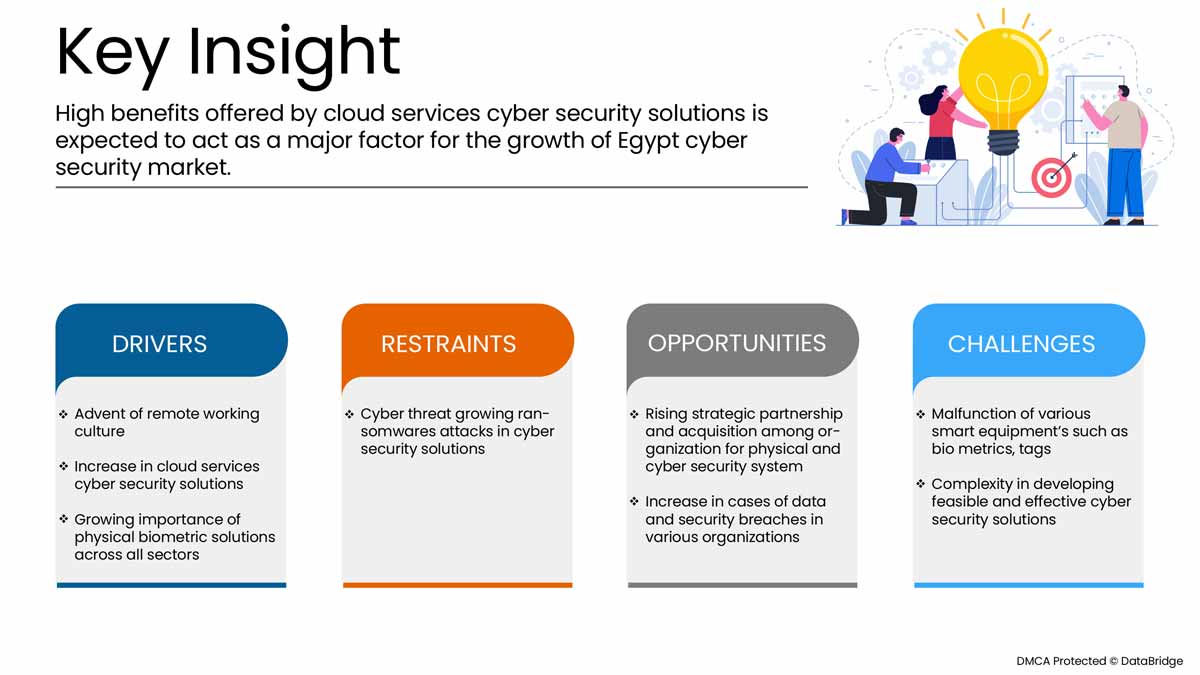

Кибербезопасность защищает подключенные к Интернету системы, такие как оборудование, программное обеспечение и данные, от киберугроз и нарушений. Увеличение количества решений по кибербезопасности облачных сервисов и появление культуры удаленной работы являются движущей силой рынка. Однако рост угроз кибербезопасности и программ-вымогателей в решениях по кибербезопасности может сдержать рост

Спрос на кибербезопасность растет и будет расти в будущем. Data Bridge Market Research анализирует, что рынок кибербезопасности Египта будет расти в среднем на 7,1% в течение прогнозируемого периода с 2022 по 2029 год.

|

Отчет Метрика |

Подробности |

|

Прогнозируемый период |

2022-2029 |

|

Базовый год |

2021 |

|

Исторические годы |

2020 (Можно настроить на 2019 - 2014) |

|

Количественные единицы |

Значения в миллионах |

|

Охваченные сегменты |

По предложению (услуги и решения/программное обеспечение), применению (управление идентификацией и доступом, безопасность данных и предложение услуг конфиденциальности, управление рисками и соответствие требованиям, предложение услуг унифицированного управления уязвимостями и другие), типу безопасности (безопасность инфраструктуры, сетевая безопасность, безопасность приложений, облачная безопасность, безопасность конечных точек и другие), модели развертывания (облачная и локальная), размеру предприятия (крупные предприятия, малые и средние предприятия), конечному пользователю (промышленный, коммерческий, государственный и жилой) |

|

Страны, охваченные |

Египет |

|

Охваченные участники рынка |

BAE Systems, Microsoft, McAfee, LLC, Thales, Rapid7, Trend Micro Incorporated, Accenture, Cisco Systems, Inc., IBM Corporation, Oracle, Splunk Inc., Check Point Software Technologies Ltd., Palo Alto Networks, Fortinet, Inc., Juniper Networks, Inc., Micro Focus и Johnson Controls среди прочих |

Определение рынка

Кибербезопасность защищает подключенные к Интернету системы, такие как оборудование, программное обеспечение и данные, от киберугроз и нарушений. Отдельные лица и предприятия используют эту практику для защиты от несанкционированного доступа к центрам обработки данных и другим интеллектуальным системам. Успешный подход к кибербезопасности имеет несколько уровней защиты, распределенных по компьютерам, сетям, программам или данным, которые необходимо сохранить в безопасности.

Динамика рынка кибербезопасности в Египте

В этом разделе рассматривается понимание движущих сил рынка, преимуществ, возможностей, ограничений и проблем. Все это подробно обсуждается ниже:

Драйверы

- Появление культуры удаленной работы

Удаленная работа растет из-за недавней пандемии, когда сотрудники были вынуждены работать удаленно в своих соответствующих местах. Несколько десятилетий назад возможность работать вне корпоративного офиса не считалась осуществимой, поскольку предполагалось, что это менее эффективно. Удаленная работа только сейчас становится общепринятой тенденцией из-за технологических достижений, таких как надежное подключение к Интернету, которое может базировать решения и другие.

- Рост числа облачных сервисов, решений по кибер- и физической безопасности

Облачные технологии — это жизненно важная онлайн-технология, которая используется по всему миру. Облачные технологии позволяют пользователям получать доступ к хранилищу, файлам, программному обеспечению и серверам с помощью подключенных к Интернету устройств. Это также означает или обозначает возможность хранить и получать доступ к данным и программам через Интернет. В отличие от традиционных аппаратных и программных методов, облачные технологии могут помочь компаниям оставаться на передовой технологий без значительных затрат на традиционные методы.

Возможность

-

Рост стратегического партнерства и поглощений среди организаций в сфере физической и кибербезопасности

Координация и инвестирование в проекты имеют важное значение для достижения устойчивых улучшений на рынке физической и кибербезопасности . В связи с этим правительство и другие частные организации стремятся через партнерства и приобретения, тем самым ускоряя рост отраслей. Это помогает повысить осведомленность и прибыль для организации, тем самым создавая возможности для нового изобретения в отрасли. Кроме того, через партнерства компания может больше инвестировать в передовые технологии, чтобы обеспечить более безопасный и надежный рынок физической и кибербезопасности) услуг и решений.

Сдержанность/Вызов

- Рост угроз кибербезопасности и программ-вымогателей в решениях по физической и кибербезопасности

Из-за COVID-19 киберпреступность и проблемы кибербезопасности выросли на 600% в 2020 году. Недостатки в сетевой безопасности являются слабостью, которую хакеры используют для выполнения несанкционированных действий в системе. По данным Purple Sec LLC, в 2018 году количество мобильных вредоносных программ для мобильных устройств увеличилось на 54%, из которых 98% мобильных вредоносных программ нацелены на устройства Android. По оценкам, 25% предприятий стали жертвами криптоджекинга. Различные компании также включают в себя индустрию безопасности.

Влияние Covid-19 на рынок кибербезопасности Египта

COVID-19 положительно повлиял на рынок кибербезопасности Египта. Из-за COVID-19 киберпреступность и проблемы кибербезопасности выросли на 600% в 2020 году. Недостатки в сетевой безопасности являются слабостью, которую хакеры используют для выполнения несанкционированных действий в системе. По данным Purple Sec LLC, в 2018 году количество мобильных вредоносных программ для мобильных устройств увеличилось на 54%, из которых 98% мобильных вредоносных программ нацелены на устройства Android. По оценкам, 25% предприятий стали жертвами криптоджекинга. Различные компании также включают в себя индустрию безопасности.

Последние события

- В августе 2022 года компания Fortinet, Inc. объявила о партнерстве с Comcast Business с целью предоставления предприятиям нового набора решений для безопасного доступа к сервисам (SASE) и безопасности сервисов (SSE), которые помогут предприятиям защитить своих распределенных сотрудников.

- В мае 2022 года компания Cisco Systems, Inc. запустила усовершенствованный инструмент оценки кибербезопасности. Основной целью запуска решений было дать возможность малому и среднему бизнесу (СМБ) лучше понять свое общее состояние безопасности.

Масштаб рынка кибербезопасности в Египте

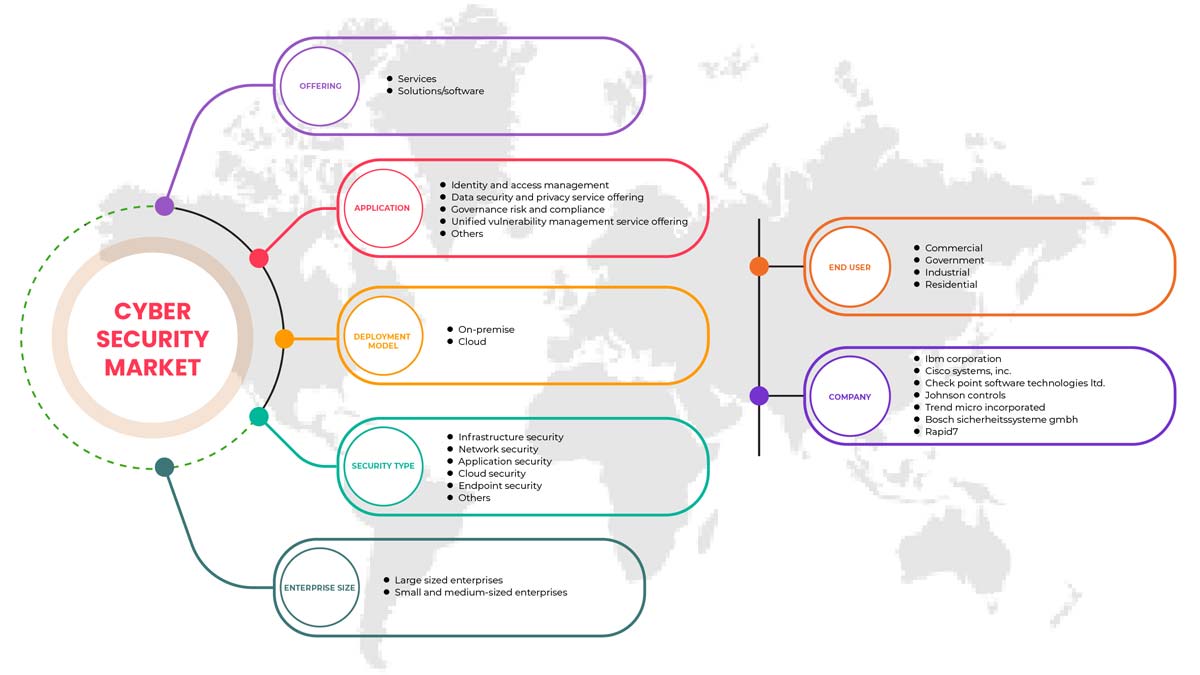

Рынок кибербезопасности сегментирован на основе предложения, приложения, типа безопасности, модели развертывания, размера предприятия и конечного пользователя. Рост среди этих сегментов поможет вам проанализировать сегменты с незначительным ростом в отраслях и предоставить пользователям ценный обзор рынка и рыночные идеи, которые помогут им принимать стратегические решения для определения основных рыночных приложений.

Предложение

- Услуги

- Решения/программное обеспечение

По характеру предложения рынок кибербезопасности Египта сегментирован на услуги и решения/программное обеспечение.

Приложение

- Управление идентификацией и доступом

- Предложение услуг по обеспечению безопасности и конфиденциальности данных

- Риск управления и соответствие требованиям

- Предложение унифицированной услуги по управлению уязвимостями

- Другие

В зависимости от сферы применения рынок кибербезопасности Египта сегментируется на следующие категории: управление идентификацией и доступом, предоставление услуг по обеспечению безопасности данных и конфиденциальности, управление рисками и соответствие требованиям, предоставление услуг по единому управлению уязвимостями и другие.

Тип безопасности

- Безопасность инфраструктуры

- Сетевая безопасность

- Безопасность приложений

- Безопасность облака

- Безопасность конечной точки

- Другие

По типу безопасности рынок кибербезопасности Египта сегментируется на безопасность инфраструктуры, сетевую безопасность, безопасность приложений, облачную безопасность, безопасность конечных точек и другие.

Модель развертывания

- Облако

- Локально

На основе модели развертывания рынок кибербезопасности Египта сегментируется на облачный и локальный.

Размер предприятия

- Крупные предприятия

- Малые и средние предприятия

На основе размера предприятия рынок кибербезопасности Египта сегментируется на крупные предприятия, а также малые и средние предприятия.

Конечный пользователь

- Промышленный

- Коммерческий

- Правительство

- Жилой

На основе модели развертывания рынок кибербезопасности Египта сегментирован на промышленный, коммерческий, государственный и жилой.

Региональный анализ/анализ рынка кибербезопасности Египта

Проведен анализ рынка кибербезопасности Египта, а также предоставлены сведения о размерах рынка и тенденциях по странам, предложениям, приложениям, типам безопасности, моделям развертывания, размерам предприятий и конечным пользователям.

Раздел отчета, посвященный странам, также содержит отдельные факторы, влияющие на рынок, и изменения в регулировании рынка внутри страны, которые влияют на текущие и будущие тенденции рынка. Такие данные, как новые продажи, замещающие продажи, демография страны, эпидемиология заболеваний и импортно-экспортные тарифы, являются одними из важных указателей, используемых для прогнозирования рыночного сценария для отдельных стран. Кроме того, при предоставлении прогнозного анализа данных по стране рассматриваются наличие и доступность глобальных брендов и их проблемы, связанные со значительной или недостаточной конкуренцией со стороны местных и внутренних брендов, влияющих на каналы продаж.

Анализ конкурентной среды и доли рынка кибербезопасности в Египте

Конкурентная среда рынка кибербезопасности Египта содержит сведения о конкуренте. Сведения включают обзор компании, финансовые показатели компании, полученный доход, рыночный потенциал, инвестиции в исследования и разработки, новые рыночные инициативы, глобальное присутствие, производственные площадки и объекты, производственные мощности, сильные и слабые стороны компании, запуск продукта, широту и широту продукта, доминирование приложений. Вышеуказанные пункты данных относятся только к фокусу компаний на рынке кибербезопасности Египта.

Среди основных игроков на рынке кибербезопасности Египта можно назвать BAE Systems, Microsoft, McAfee, LLC, Thales, Rapid7, Trend Micro Incorporated, Accenture, Cisco Systems, Inc., IBM Corporation, Oracle, Splunk Inc., Check Point Software Technologies Ltd., Palo Alto Networks, Fortinet, Inc., Juniper Networks, Inc., Micro Focus и Johnson Controls и другие.

SKU-

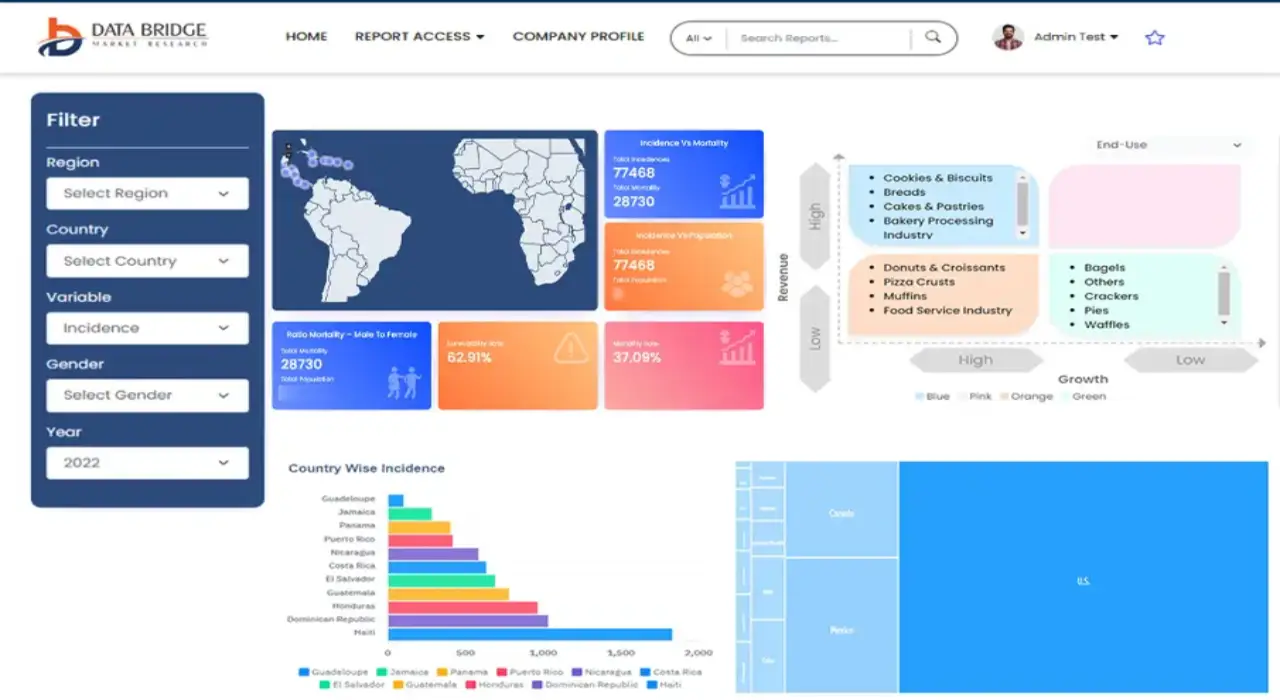

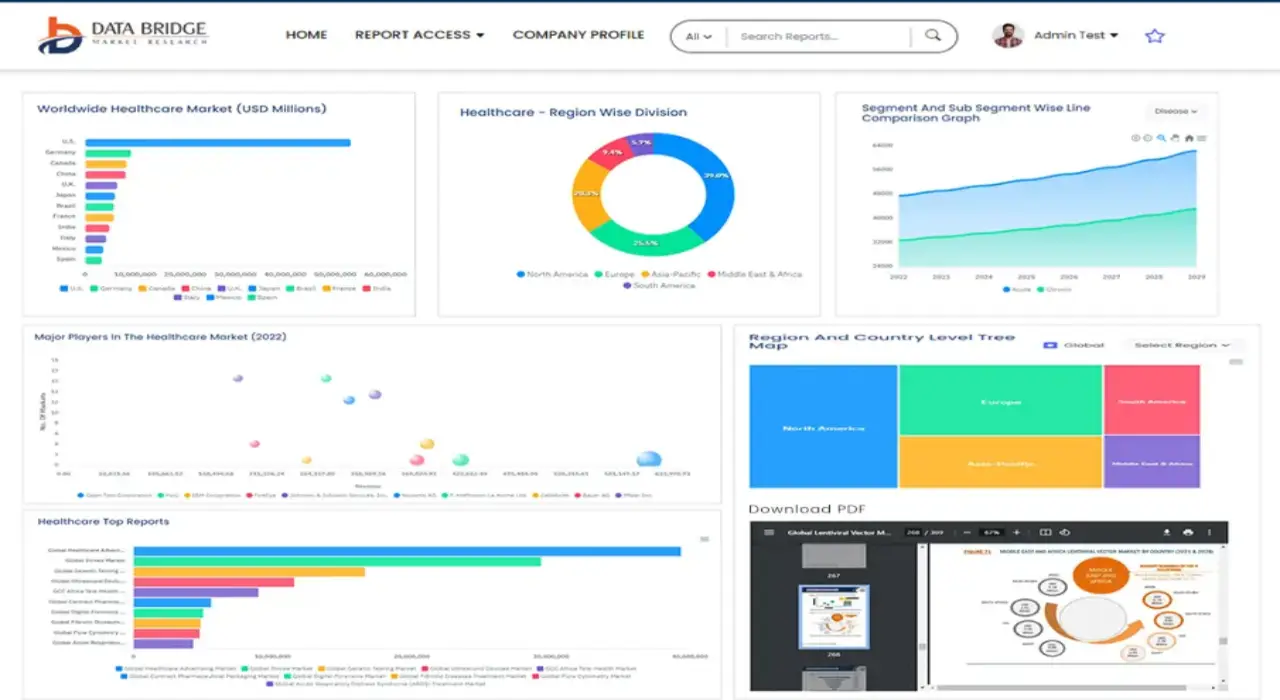

Get online access to the report on the World's First Market Intelligence Cloud

- Интерактивная панель анализа данных

- Панель анализа компании для возможностей с высоким потенциалом роста

- Доступ аналитика-исследователя для настройки и запросов

- Анализ конкурентов с помощью интерактивной панели

- Последние новости, обновления и анализ тенденций

- Используйте возможности сравнительного анализа для комплексного отслеживания конкурентов

Содержание

1 INTRODUCTION

1.1 OBJECTIVES OF THE STUDY

1.2 MARKET DEFINITION

1.3 OVERVIEW OF EGYPT PHYSICAL AND CYBER SECURITY MARKET

1.4 CURRENCY AND PRICING

1.5 LIMITATIONS

1.6 MARKETS COVERED

2 MARKET SEGMENTATION

2.1 MARKETS COVERED

2.2 GEOGRAPHICAL SCOPE

2.3 YEARS CONSIDERED FOR THE STUDY

2.4 DBMR TRIPOD DATA VALIDATION MODEL

2.5 PRIMARY INTERVIEWS WITH KEY OPINION LEADERS

2.6 DBMR MARKET POSITION GRID

2.7 VENDOR SHARE ANALYSIS

2.8 MARKET END USER COVERAGE GRID

2.9 MULTIVARIATE MODELING

2.1 COMPONENT TIMELINE CURVE

2.11 OFFERING TIMELINE CURVE

2.12 SECONDARY SOURCES

2.13 ASSUMPTIONS

3 EXECUTIVE SUMMARY

4 PREMIUM INSIGHTS

4.1 INVESTMENT POLICY

4.1 CASE STUDY

4.1.1 SECURE SOFTWARE DEVELOPMENT INFRASTRUCTURE

4.1.2 SOC-AS-A-PLATFORM (SOCAAP)

4.1.3 RANSOMWARE & FORENSICS ANALYSIS

4.1.4 WISCONSIN'S DEER DISTRICT SECURITY PLAN

4.1.5 LICENSE PLATE READERS IN SCHOOLS

4.1.6 K-12 SCHOOLS

4.2 VALUE CHAIN ANALYSIS

4.3 PORTERS FIVE FORCES

4.4 PESTLE ANALYSIS

4.5 TECHNOLOGICAL LANDSCAPE

4.5.1 AI AND MACHINE LEARNING

4.5.2 IOT

4.5.3 BLOCKCHAIN

4.6 REGULATORY STANDARDS

4.6.1 CYBER SECURITY

4.6.2 PHYSICAL SECURITY

4.7 LOCAL PLAYERS LIST

5 MARKET OVERVIEW

5.1 DRIVERS

5.1.1 ADVENT OF REMOTE WORKING CULTURE

5.1.2 INCREASE IN CLOUD SERVICES CYBER AND PHYSICAL SECURITY SOLUTIONS

5.1.3 GROWING IMPORTANCE OF PHYSICAL BIOMETRIC SOLUTIONS ACROSS ALL SECTORS

5.1.4 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME

5.2 RESTRAINTS

5.2.1 RISE IN CYBER SECURITY THREAT AND RANSOMWARE IN PHYSICAL AND CYBER SECURITY SOLUTIONS

5.3 OPPORTUNITIES

5.3.1 RISING STRATEGIC PARTNERSHIP AND ACQUISITION AMONG ORGANIZATIONS FOR PHYSICAL AND CYBER SECURITY SYSTEM

5.3.2 EMERGENCE OF VARIOUS DISRUPTIVE TECHNOLOGY SUCH AS IOT AND AI FOR VARIOUS INDUSTRIES

5.3.3 INCREASE IN CASES OF DATA AND SECURITY BREACHES IN VARIOUS ORGANIZATIONS

5.4 CHALLENGES

5.4.1 LACK OF PROFESSIONAL EXPERTISE FOR CYBER SECURITY SYSTEMS

5.4.2 COMPLEXITY ASSOCIATED WITH THE INTEGRATION OF VARIOUS PHYSICAL SECURITY SYSTEMS

6 EGYPT CYBER SECURITY MARKET, BY OFFERING

6.1 OVERVIEW

6.2 SERVICES

6.3 SOLUTIONS/SOFTWARE

7 EGYPT PHYSICAL SECURITY MARKET, BY COMPONENT

7.1 OVERVIEW

7.2 HARDWARE

7.2.1 VIDEO SURVEILLANCE SYSTEM

7.2.1.1 CAMERAS

7.2.1.2 RECORDERS

7.2.2 PHYSICAL ACCESS CONTROL SYSTEM

7.2.2.1 BIOMETRICS

7.2.2.2 LOCKS

7.2.2.2.1 ELECTRONIC LOCKS

7.3 SERVICES

7.3.1 MANAGED SERVICES

7.3.2 PROFESSIONAL SERVICES

7.4 SOFTWARE

8 EGYPT PHYSICAL SECURITY MARKET, BY AUTHENTICATION

8.1 OVERVIEW

8.2 SINGLE- FACTOR AUTHENTICATION

8.3 TWO- FACTOR AUTHENTICATION

8.4 THREE- FACTOR AUTHENTICATION

9 EGYPT CYBER SECURITY MARKET, BY APPLICATION

9.1 OVERVIEW

9.2 IDENTITY AND ACCESS MANAGEMENT

9.3 DATA SECURITY AND PRIVACY SERVICE OFFERING

9.4 GOVERNANCE RISK AND COMPLIANCE

9.5 UNIFIED VULNERABILITY MANAGEMENT SERVICE OFFERING

9.6 OTHERS

10 EGYPT CYBER SECURITY MARKET, BY SECURITY TYPE

10.1 OVERVIEW

10.2 INFRASTRUCTURE SECURITY

10.3 NETWORK SECURITY

10.4 APPLICATION SECURITY

10.5 CLOUD SECURITY

10.6 ENDPOINT SECURITY

10.7 OTHERS

11 EGYPT PHYSICAL AND CYBER SECURITY MARKET, BY DEPLOYMENT MODEL

11.1 OVERVIEW

11.2 ON-PREMISE

11.3 CLOUD

12 EGYPT PHYSICAL AND CYBER SECURITY MARKET, BY ENTERPRISE SIZE

12.1 OVERVIEW

12.2 LARGE SIZED ENTERPRISES

12.3 SMALL AND MEDIUM-SIZED ENTERPRISES

13 EGYPT PHYSICAL AND CYBER SECURITY MARKET, BY END USER

13.1 OVERVIEW

13.2 COMMERCIAL

13.3 GOVERNMENT

13.4 INDUSTRIAL

13.5 RESIDENTIAL

14 EGYPT CYBER SECURITY MARKET, COMPANY LANDSCAPE

14.1 COMPANY SHARE ANALYSIS: EGYPT

15 EGYPT PHYSICAL SECURITY MARKET, COMPANY LANDSCAPE

15.1 COMPANY SHARE ANALYSIS: EGYPT

16 SWOT ANALYSIS

16.1 DBMR ANALYSIS

16.1.1 STRENGTH

16.1.2 WEAKNESS

16.1.3 THREATS

16.1.4 OPPORTUNITY

17 COMPANY PROFILE

17.1 THALES GROUP

17.1.1 COMPANY SNAPSHOT

17.1.2 REVENUE ANALYSIS

17.1.3 PRODUCTS PORTFOLIO

17.1.4 RECENT DEVELOPMENTS

17.2 HANGZHOU HIKVISION DIGITAL TECHNOLOGY CO., LTD

17.2.1 COMPANY SNAPSHOT

17.2.2 REVENUE ANALYSIS

17.2.3 PRODUCT PORTFOLIO

17.2.4 RECENT DEVELOPMENTS

17.3 ACCENTURE

17.3.1 COMPANY SNAPSHOT

17.3.2 REVENUE ANALYSIS

17.3.3 SERVICE PORTFOLIO

17.3.4 RECENT DEVELOPMENTS

17.4 IDEMIA

17.4.1 COMPANY SNAPSHOT

17.4.2 PRODUCT PORTFOLIO

17.4.3 RECENT DEVELOPMENTS

17.5 BAE SYSTEMS

17.5.1 COMPANY SNAPSHOT

17.5.2 REVENUE ANALYSIS

17.5.3 SERVICE PORTFOLIO

17.5.4 RECENT DEVELOPMENT

17.6 FORTINET, INC.

17.6.1 COMPANY SNAPSHOT

17.6.2 REVENUE ANALYSIS

17.6.3 SERVICE PORTFOLIO

17.6.4 RECENT DEVELOPMENTS

17.7 PALO ALTO NETWORKS

17.7.1 COMPANY SNAPSHOT

17.7.2 REVENUE ANALYSIS

17.7.3 PRODUCT PORTFOLIO

17.7.4 RECENT DEVELOPMENT

17.8 AWARE, INC.

17.8.1 COMPANY SNAPSHOT

17.8.2 REVENUE ANALYSIS

17.8.3 PRODUCT PORTFOLIO

17.8.4 RECENT DEVELOPMENTS

17.9 AXIS COMMUNICATIONS AB

17.9.1 COMPANY SNAPSHOT

17.9.2 REVENUE ANALYSIS

17.9.3 PRODUCT PORTFOLIO

17.9.4 RECENT DEVELOPMENT

17.1 BOSCH SICHERHEITSSYSTEME GMBH

17.10.1 COMPANY SNAPSHOT

17.10.2 REVENUE ANALYSIS

17.10.3 PRODUCTS PORTFOLIO

17.10.4 RECENT DEVELOPMENT

17.11 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

17.11.1 COMPANY SNAPSHOT

17.11.2 REVENUE ANALYSIS

17.11.3 PRODUCTS PORTFOLIO

17.11.4 RECENT DEVELOPMENTS

17.12 CISCO SYSTEMS, INC.

17.12.1 COMPANY SNAPSHOT

17.12.2 REVENUE ANALYSIS

17.12.3 PRODUCTS PORTFOLIO

17.12.4 RECENT DEVELOPMENTS

17.13 HEXAGON AB

17.13.1 COMPANY SNAPSHOT

17.13.2 REVENUE ANALYSIS

17.13.3 OFFERING PORTFOLIO

17.13.4 RECENT DEVELOPMENT

17.14 HID GLOBAL CORPORATION

17.14.1 COMPANY SNAPSHOT

17.14.2 PRODUCT PORTFOLIO

17.14.3 RECENT DEVELOPMENT

17.15 IBM CORPORATION

17.15.1 COMPANY SNAPSHOT

17.15.2 REVENUE ANALYSIS

17.15.3 PRODUCTS PORTFOLIO

17.15.4 RECENT DEVELOPMENTS

17.16 JOHNSON CONTROL

17.16.1 COMPANY SNAPSHOT

17.16.2 REVENUE ANALYSIS

17.16.3 PRODUCTS PORTFOLIO

17.16.4 RECENT DEVELOPMENTS

17.17 JUNIPER NETWORKS, INC.

17.17.1 COMPANY SNAPSHOT

17.17.2 REVENUE ANALYSIS

17.17.3 PRODUCTS PORTFOLIO

17.17.4 RECENT DEVELOPMENTS

17.18 MCAFEE, LLC

17.18.1 COMPANY SNAPSHOT

17.18.2 REVENUE ANALYSIS

17.18.3 PRODUCTS PORTFOLIO

17.18.4 RECENT DEVELOPMENTS

17.19 MICRO FOCUS

17.19.1 COMPANY SNAPSHOT

17.19.2 REVENUE ANALYSIS

17.19.3 PRODUCT PORTFOLIO

17.19.4 RECENT DEVELOPMENT

17.2 MICROSOFT

17.20.1 COMPANY SNAPSHOT

17.20.2 REVENUE ANALYSIS

17.20.3 PRODUCT PORTFOLIO

17.20.4 RECENT DEVELOPMENTS

17.21 ORACLE

17.21.1 COMPANY SNAPSHOT

17.21.2 REVENUE ANALYSIS

17.21.3 SERVICE CATEGORY

17.21.4 RECENT DEVELOPMENT

17.22 PELCO CORPORATIONS

17.22.1 COMPANY SNAPSHOT

17.22.2 REVENUE ANALYSIS

17.22.3 PRODUCTS PORTFOLIO

17.22.4 RECENT DEVELOPMENTS

17.23 RAPID7

17.23.1 COMPANY SNAPSHOT

17.23.2 REVENUE ANALYSIS

17.23.3 PRODUCT PORTFOLIO

17.23.4 RECENT DEVELOPMENTS

17.24 SPLUNK INC.

17.24.1 COMPANY SNAPSHOT

17.24.2 REVENUE ANALYSIS

17.24.3 PRODUCTS PORTFOLIO

17.24.4 RECENT DEVELOPMENT

17.25 TREND MICRO INCORPORATED

17.25.1 COMPANY SNAPSHOT

17.25.2 REVENUE ANALYSIS

17.25.3 PRODUCTS PORTFOLIO

17.25.4 RECENT DEVELOPMENTS

18 QUESTIONNAIRE

19 RELATED REPORTS

Список таблиц

TABLE 1 LIST OF LOCAL CYBER SECURITY PLAYERS

TABLE 2 LIST OF LOCAL PHYSICAL SECURITY PLAYERS

TABLE 3 EGYPT CYBER SECURITY MARKET, BY OFFERING, 2020-2029 (USD MILLION)

TABLE 4 EGYPT SERVICES IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 5 EGYPT SOLUTIONS/SOFTWARE IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 6 EGYPT PHYSICAL SECURITY MARKET, BY COMPONENT, 2020-2029 (USD MILLION)

TABLE 7 EGYPT HARWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 8 EGYPT VIDEO SURVEILLANCE SYSTEM IN HARDWRAE PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 9 EGYPT CAMERAS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 10 EGYPT RECORDERS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 11 EGYPT PHYSICAL ACCESS CONTROL SYSTEM IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 12 EGYPT BIOMETRICS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 13 EGYPT LOCKS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 14 EGYPT ELECTRONIC LOCKS IN LOCKS PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 15 EGYPT SERVICES IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 16 EGYPT MANAGED SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 17 EGYPT PROFESSIONAL SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 18 EGYPT SOFTWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 19 EGYPT PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2020-2029 (USD MILLION)

TABLE 20 EGYPT CYBER SECURITY MARKET, BY APPLICATION, 2020-2029 (USD MILLION)

TABLE 21 EGYPT CYBER SECURITY MARKET, BY SECURITY TYPE, 2020-2029 (USD MILLION)

TABLE 22 EGYPT PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 23 EGYPT CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 24 EGYPT PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 25 EGYPT CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 26 EGYPT LARGE SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 27 EGYPT LARGE SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 28 EGYPT SMALL AND MEDIUM-SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 29 EGYPT SMALL AND MEDIUM-SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 30 EGYPT PHYSICAL SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 31 EGYPT CYBER SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 32 EGYPT COMMERCIAL IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 33 EGYPT COMMERCIAL IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 34 EGYPT INDUSTRIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 35 EGYPT INDUSTRIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 36 EGYPT RESIDENTIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 37 EGYPT RESIDENTIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

Список рисунков

FIGURE 1 EGYPT PHYSICAL AND CYBER SECURITY MARKET: SEGMENTATION

FIGURE 2 EGYPT PHYSICAL AND CYBER SECURITY MARKET: DATA TRIANGULATION

FIGURE 3 EGYPT PHYSICAL AND CYBER SECURITY MARKET: DROC ANALYSIS

FIGURE 4 EGYPT PHYSICAL SECURITY MARKET: REGIONAL VS COUNTRY ANALYSIS

FIGURE 5 EGYPT CYBER SECURITY MARKET: REGIONAL VS COUNTRY ANALYSIS

FIGURE 6 EGYPT PHYSICAL AND CYBER SECURITY MARKET: COMPANY RESEARCH ANALYSIS

FIGURE 7 EGYPT PHYSICAL AND CYBER SECURITY MARKET: INTERVIEW DEMOGRAPHICS

FIGURE 8 EGYPT PHYSICAL SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 9 EGYPT CYBER SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 10 EGYPT CYBER SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 11 EGYPT PHYSICAL SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 12 EGYPT PHYSICAL SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 13 EGYPT CYBER SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 14 EGYPT CYBER SECURITY MARKET: SEGMENTATION

FIGURE 15 EGYPT PHYSICAL SECURITY MARKET: SEGMENTATION

FIGURE 16 AN INCREASE IN CLOUD SERVICES CYBER AND PHYSICAL SECURITY SOLUTIONS IS EXPECTED TO DRIVE EGYPT PHYSICAL SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 17 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME IS EXPECTED TO DRIVE EGYPT CYBER SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 18 SERVICES SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF EGYPT CYBER SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 19 HARDWARE SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF EGYPT PHYSICAL SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 20 VALUE CHAIN FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 21 PORTERS FIVE FORCES ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 22 PESTLE ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 23 DRIVERS, RESTRAINTS, OPPORTUNITIES, AND CHALLENGES OF EGYPT PHYSICAL AND CYBER SECURITY MARKET

FIGURE 24 KEY STATS OF REMOTE WORK

FIGURE 25 GROWING PREVALENCE OF BIOMETRIC SOLUTIONS AMONG CONSUMER

FIGURE 26 TECHNOLOGY AMALGAMATION IN SMART HOME/ BUILDINGS

FIGURE 27 IMPACT OF CYBER SECURITY THREAT

FIGURE 28 PHISHING ATTACKS REPORTED IN RESPECTIVE COUNTRIES IN Q2, 2021

FIGURE 29 EGYPT CYBER SECURITY MARKET, BY OFFERING, 2021

FIGURE 30 EGYPT PHYSICAL SECURITY MARKET, BY COMPONENT, 2021

FIGURE 31 EGYPT PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2021

FIGURE 32 EGYPT CYBER SECURITY MARKET: BY APPLICATION, 2021

FIGURE 33 EGYPT CYBER SECURITY MARKET: BY SECURITY TYPE, 2021

FIGURE 34 EGYPT PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 35 EGYPT CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 36 EGYPT PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 37 EGYPT CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 38 EGYPT PHYSICAL SECURITY MARKET: BY END USER, 2021

FIGURE 39 EGYPT CYBER SECURITY MARKET: BY END USER, 2021

FIGURE 40 EGYPT CYBER SECURITY MARKET: COMPANY SHARE 2021 (%)

FIGURE 41 EGYPT PHYSICAL SECURITY MARKET: COMPANY SHARE 2021 (%)

Методология исследования

Сбор данных и анализ базового года выполняются с использованием модулей сбора данных с большими размерами выборки. Этап включает получение рыночной информации или связанных данных из различных источников и стратегий. Он включает изучение и планирование всех данных, полученных из прошлого заранее. Он также охватывает изучение несоответствий информации, наблюдаемых в различных источниках информации. Рыночные данные анализируются и оцениваются с использованием статистических и последовательных моделей рынка. Кроме того, анализ доли рынка и анализ ключевых тенденций являются основными факторами успеха в отчете о рынке. Чтобы узнать больше, пожалуйста, запросите звонок аналитика или оставьте свой запрос.

Ключевой методологией исследования, используемой исследовательской группой DBMR, является триангуляция данных, которая включает в себя интеллектуальный анализ данных, анализ влияния переменных данных на рынок и первичную (отраслевую экспертную) проверку. Модели данных включают сетку позиционирования поставщиков, анализ временной линии рынка, обзор рынка и руководство, сетку позиционирования компании, патентный анализ, анализ цен, анализ доли рынка компании, стандарты измерения, глобальный и региональный анализ и анализ доли поставщика. Чтобы узнать больше о методологии исследования, отправьте запрос, чтобы поговорить с нашими отраслевыми экспертами.

Доступна настройка

Data Bridge Market Research является лидером в области передовых формативных исследований. Мы гордимся тем, что предоставляем нашим существующим и новым клиентам данные и анализ, которые соответствуют и подходят их целям. Отчет можно настроить, включив в него анализ ценовых тенденций целевых брендов, понимание рынка для дополнительных стран (запросите список стран), данные о результатах клинических испытаний, обзор литературы, обновленный анализ рынка и продуктовой базы. Анализ рынка целевых конкурентов можно проанализировать от анализа на основе технологий до стратегий портфеля рынка. Мы можем добавить столько конкурентов, о которых вам нужны данные в нужном вам формате и стиле данных. Наша команда аналитиков также может предоставить вам данные в сырых файлах Excel, сводных таблицах (книга фактов) или помочь вам в создании презентаций из наборов данных, доступных в отчете.