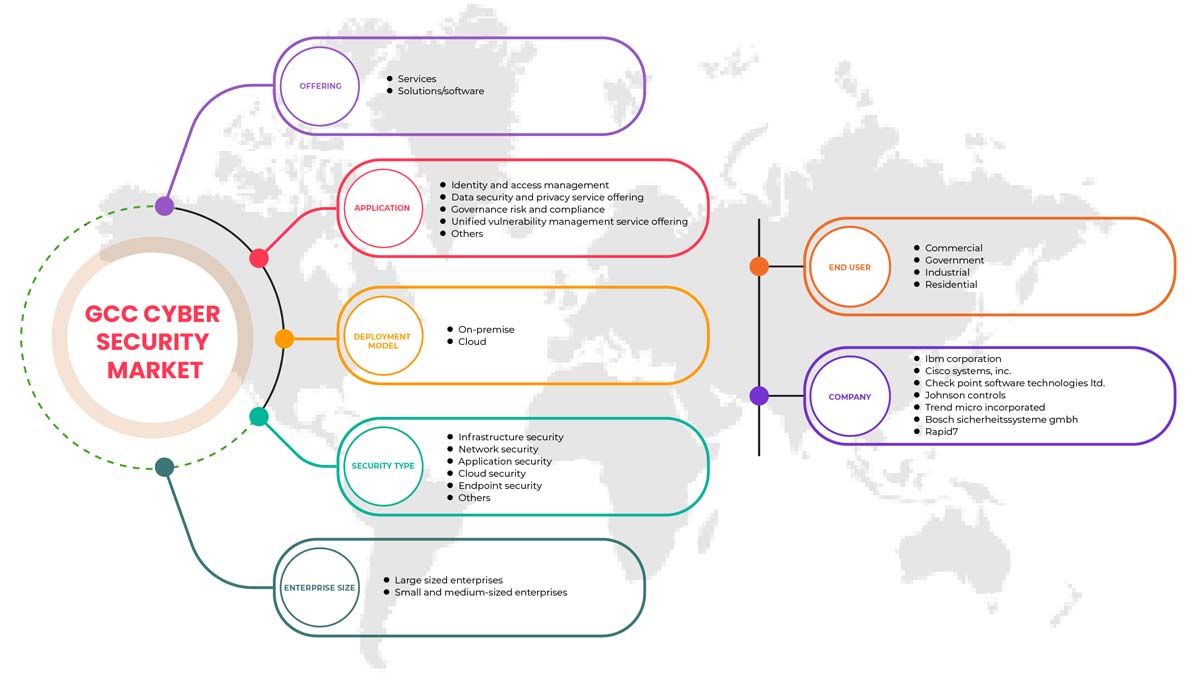

GCC サイバー セキュリティ市場、提供内容別 (サービスとソリューション/ソフトウェア)、アプリケーション別 (アイデンティティとアクセス管理、データ セキュリティとプライバシー サービス提供、ガバナンス リスクとコンプライアンス、統合脆弱性管理サービス提供、その他)、セキュリティ タイプ別 (インフラストラクチャ セキュリティ、ネットワーク セキュリティ、アプリケーション セキュリティ、クラウド セキュリティ、エンドポイント セキュリティ、その他)、導入モデル別 (クラウドとオンプレミス)、企業規模別 (大規模企業、中小企業)、エンド ユーザー別 (工業、商業、政府、住宅) - 2029 年までの業界動向と予測。

GCC サイバー セキュリティ市場の分析と洞察

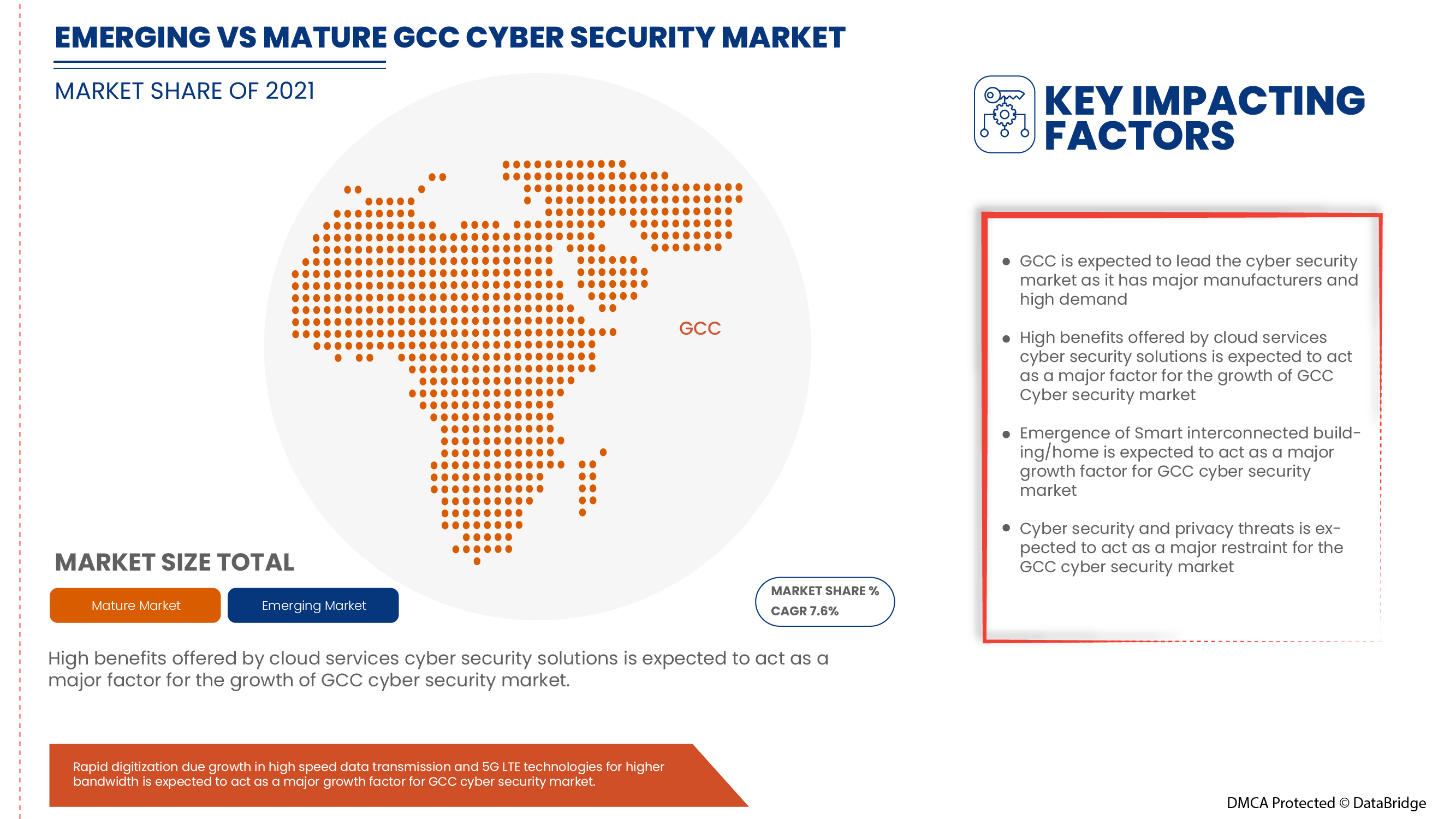

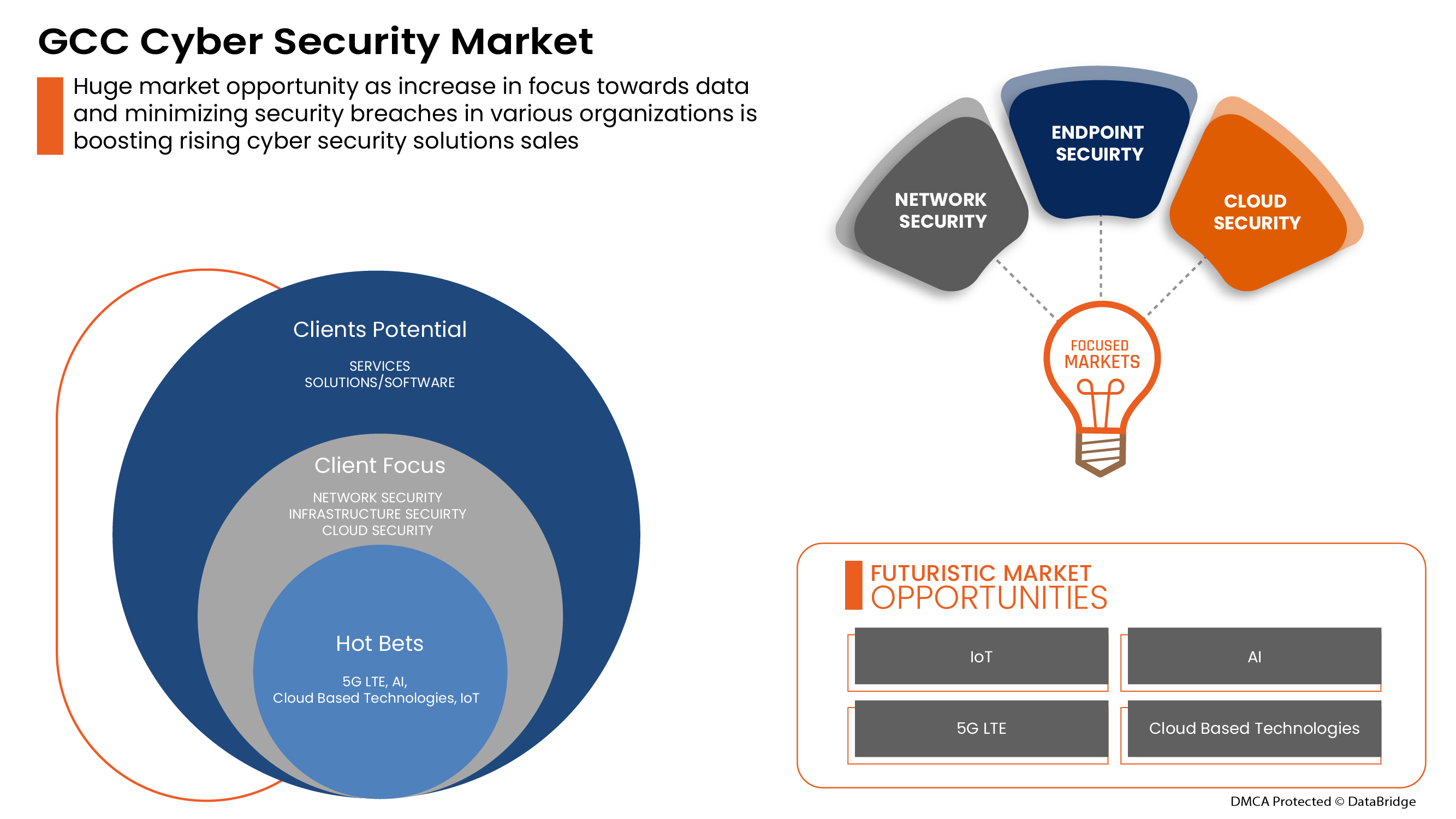

サイバー セキュリティは、ハードウェア、ソフトウェア、データなどのインターネットに接続されたシステムをサイバー脅威や侵害から保護します。クラウド サービスのサイバー セキュリティ ソリューションの増加とリモート ワーク文化の到来が市場を牽引しています。ただし、サイバー セキュリティの脅威とサイバー セキュリティ ソリューションにおけるランサムウェアの増加により、成長が抑制される可能性があります。

サイバーセキュリティの需要は増加しており、今後も増加するでしょう。Data Bridge Market Research は、GCC サイバーセキュリティ市場は 2022 年から 2029 年にかけて 7.6% の CAGR で成長すると分析しています。

|

レポートメトリック |

詳細 |

|

予測期間 |

2022年から2029年 |

|

基準年 |

2021 |

|

歴史的な年 |

2020 (2019 - 2014 にカスタマイズ可能) |

|

定量単位 |

百万単位の値 |

|

対象セグメント |

提供内容(サービスとソリューション/ソフトウェア)、アプリケーション(アイデンティティとアクセス管理、データセキュリティとプライバシーサービス提供、ガバナンスリスクとコンプライアンス、統合脆弱性管理サービス提供など)、セキュリティタイプ(インフラストラクチャセキュリティ、ネットワークセキュリティ、アプリケーションセキュリティ、クラウドセキュリティ、エンドポイントセキュリティなど)、導入モデル(クラウドとオンプレミス)、企業規模(大規模企業、中小企業)、エンドユーザー(産業、商業、政府、住宅) |

|

対象国 |

サウジアラビア、UAE、カタール、クウェート、オマーン、バーレーン |

|

対象となる市場プレーヤー |

BAE Systems、Microsoft、McAfee、LLC、Thales、Rapid7、Trend Micro Incorporated、Accenture、Cisco Systems、Inc.、IBM Corporation、Oracle、Splunk Inc.、Check Point Software Technologies Ltd.、Palo Alto Networks、Fortinet、Inc.、Juniper Networks、Inc.、Micro Focus、Johnson Controls など |

市場の定義

サイバー セキュリティは、ハードウェア、ソフトウェア、データなどのインターネットに接続されたシステムをサイバー脅威や侵害から保護します。個人や企業は、データ センターやその他のインテリジェント システムへの不正アクセスを防ぐためにこの方法を採用しています。効果的なサイバー セキュリティ アプローチでは、安全に保つことを意図しているコンピューター、ネットワーク、プログラム、またはデータ全体に複数の保護層が広がっています。

GCC サイバー セキュリティ市場の動向

このセクションでは、市場の推進要因、利点、機会、制約、課題について理解します。これらについては、以下で詳しく説明します。

ドライバー

- リモートワーク文化の到来

最近のパンデミックにより、従業員はそれぞれの場所でリモートワークを余儀なくされ、リモートワークが増加しています。数十年前は、企業のオフィス以外で働くことは効率が悪いと考えられていたため、実現可能とは考えられていませんでした。強力なインターネット接続などの技術の進歩により、リモートワークが主流になりつつあるのは、ソリューションなどの基盤となる可能性があります。

- クラウドサービスサイバーおよび物理セキュリティソリューションの増加

クラウド テクノロジーは、世界中で使用されている重要なオンライン テクノロジーです。クラウド テクノロジーにより、ユーザーはインターネットに接続されたデバイスを使用して、ストレージ、ファイル、ソフトウェア、サーバーにアクセスできます。また、インターネット経由でデータやプログラムを保存およびアクセスする機能も意味します。従来のハードウェアおよびソフトウェアの方法とは異なり、クラウド テクノロジーは、企業が従来の方法に多額の費用をかけずに最先端のテクノロジーを維持するのに役立ちます。

機会

-

物理的およびサイバーセキュリティシステムに関する組織間の戦略的提携および買収の増加

プロジェクトの調整と投資は、物理的およびサイバー セキュリティ市場の持続的な改善を実現するために不可欠です。このため、政府やその他の民間組織はパートナーシップや買収を通じて努力しており、それによって業界の成長を加速させています。これは組織の認知度と利益を高めるのに役立ち、それによって業界に新しい発明の余地が生まれます。また、パートナーシップを通じて、企業はより安全で信頼性の高い物理的およびサイバー セキュリティ市場のサービスとソリューションを提供するために、高度なテクノロジーにさらに投資することができます。

抑制/挑戦

- 物理的およびサイバー セキュリティ ソリューションにおけるサイバー セキュリティの脅威とランサムウェアの増加

COVID-19の影響で、2020年のサイバー犯罪とサイバーセキュリティの問題は600%増加しました。ネットワークセキュリティの欠陥は、ハッカーがシステム内で不正なアクションを実行するために悪用する弱点です。Purple Sec LLCによると、2018年にはモバイルマルウェアの亜種が54%増加し、そのうち98%のモバイルマルウェアがAndroidデバイスをターゲットにしています。企業の25%がクリプトジャッキングの被害に遭ったと推定されています。セキュリティ業界もさまざまな企業に含まれています。

GCCサイバーセキュリティ市場へのCOVID-19の影響

COVID-19 has positively affected the GCC cyber security market. Due to COVID-19, cybercrime and cybersecurity issues increased by 600% in 2020. Flaws in network security are a weakness that hackers exploit to perform unauthorized actions within a system. According to Purple Sec L.L.C., in 2018, mobile malware variants for mobile have increased by 54% 2018, out of which 98% of mobile malware target Android devices. 25% of businesses are estimated to have been victims of crypto-jacking. Various companies also include the security industry.

Recent Development

- In August 2022, Fortinet, Inc. announced a partnership with Comcast Business to deliver enterprises a new set of secure access service edge (SASE) and security service edge (S.S.E.) solutions to help enterprises protect their distributed workforces

- In May 2022, Cisco Systems, Inc. launched an advanced cybersecurity assessment tool. The main objective behind the launching of the solutions was to enable small and medium-sized businesses (SMBs) to understand their overall security posture better

GCC Cyber Security Market Scope

The cyber security market is analysed, and market size insights and trends are provided by country, offering, application, security type, deployment model, enterprise size, and end user. The growth amongst these segments will help you analyse meagre growth segments in the industries and provide the users with a valuable market overview and market insights to help them make strategic decisions for identifying core market applications.

Offering

- Services

- Solutions/software

On the basis of offering, GCC cyber security market is segmented into services and solutions/software.

Application

- Identity and access management

- Data security and privacy service offering

- Governance risk and compliance

- Unified vulnerability management service offering

- Others

On the basis of application, GCC cyber security market is segmented into identity and access management, data security and privacy service offering, governance risk and compliance, unified vulnerability management service offering, and others.

Security Type

- Infrastructure security

- Network security

- Application security

- Cloud security

- Endpoint security

- Others

On the basis of security type, GCC cyber security market is segmented into infrastructure security, network security, application security, cloud security, endpoint security, and others.

Deployment Model

- Cloud

- On-premise

On the basis of deployment model, GCC cyber security market is segmented into cloud and on-premise.

Enterprise Size

- Large sized enterprises

- Small and medium-sized enterprises

On the basis of enterprise size, GCC cyber security market is segmented into large sized enterprises and small and medium-sized enterprises.

End User

- Industrial

- Commercial

- Government

- Residential

On the basis of deployment model, GCC cyber security market is segmented into industrial, commercial, government, and residential.

GCC Cyber Security Market Regional Analysis/Insights

GCC サイバー セキュリティ市場が分析され、市場規模の洞察と傾向が国、提供内容、アプリケーション、セキュリティの種類、展開モデル、企業規模、エンド ユーザー別に提供されます。

このレポートで取り上げられている企業は、サウジアラビア、UAE、カタール、クウェート、オマーン、バーレーンです。

サウジアラビアは、COVID-19流行期にサイバー攻撃が急増し、サイバーセキュリティ企業の需要が高まったため、GCC地域で優位に立っています。さらに、政府もFDIを奨励しており、市場を活性化させています。

レポートの国別セクションでは、市場の現在および将来の傾向に影響を与える国内市場における個別の市場影響要因と規制の変更も提供しています。新規販売、交換販売、国の人口統計、疾病疫学、輸出入関税などのデータ ポイントは、各国の市場シナリオを予測するために使用される重要な指標の一部です。また、国別データの予測分析を提供する際には、グローバル ブランドの存在と可用性、地元および国内ブランドとの激しい競争または競争の少なさによって直面する課題、販売チャネルの影響も考慮されます。

競争環境とGCCサイバーセキュリティ市場シェア分析

GCC サイバー セキュリティ市場の競争状況は、競合他社に関する詳細を提供します。含まれる要素は、会社概要、会社の財務状況、収益、市場の可能性、研究開発への投資、新しい市場への取り組み、世界的なプレゼンス、生産拠点と施設、生産能力、会社の強みと弱み、製品の発売、製品の幅と広さ、アプリケーションの優位性です。提供されている上記のデータ ポイントは、GCC サイバー セキュリティ市場に関連する会社の焦点にのみ関連しています。

GCC サイバー セキュリティ市場の主な主要企業としては、BAE Systems、Microsoft、McAfee、LLC、Thales、Rapid7、Trend Micro Incorporated、Accenture、Cisco Systems、Inc.、IBM Corporation、Oracle、Splunk Inc.、Check Point Software Technologies Ltd.、Palo Alto Networks、Fortinet、Inc.、Juniper Networks、Inc.、Micro Focus、Johnson Controls などが挙げられます。

SKU-

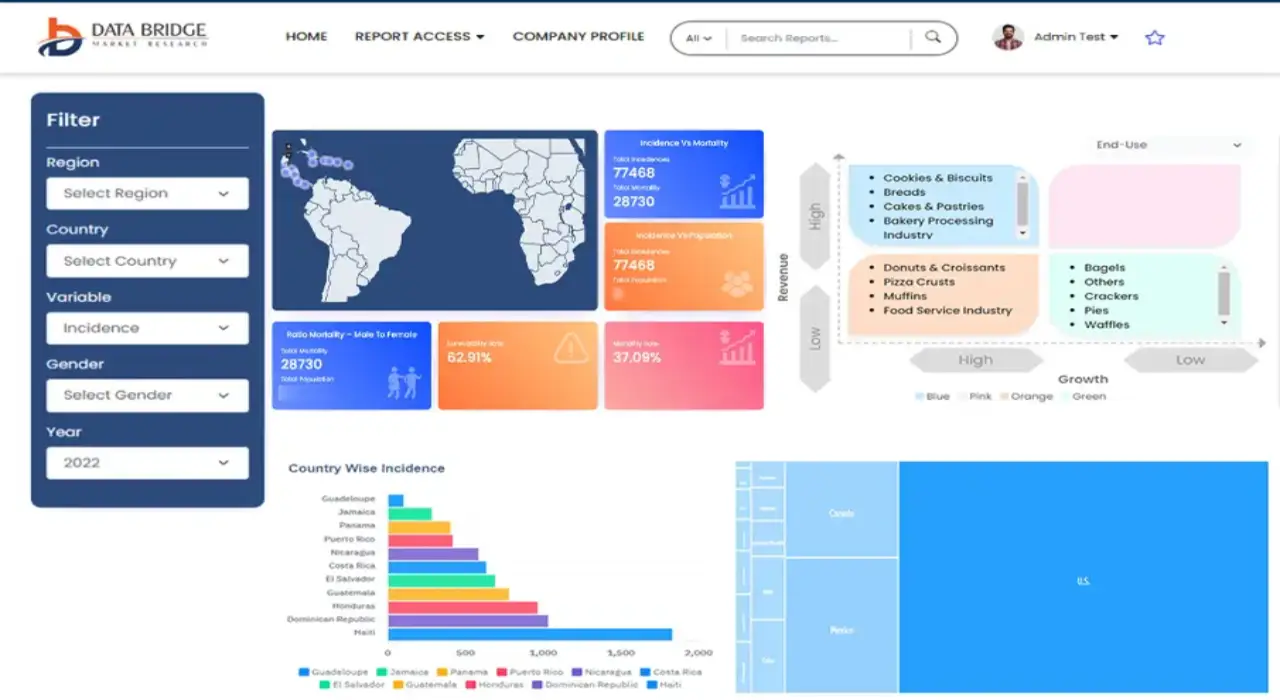

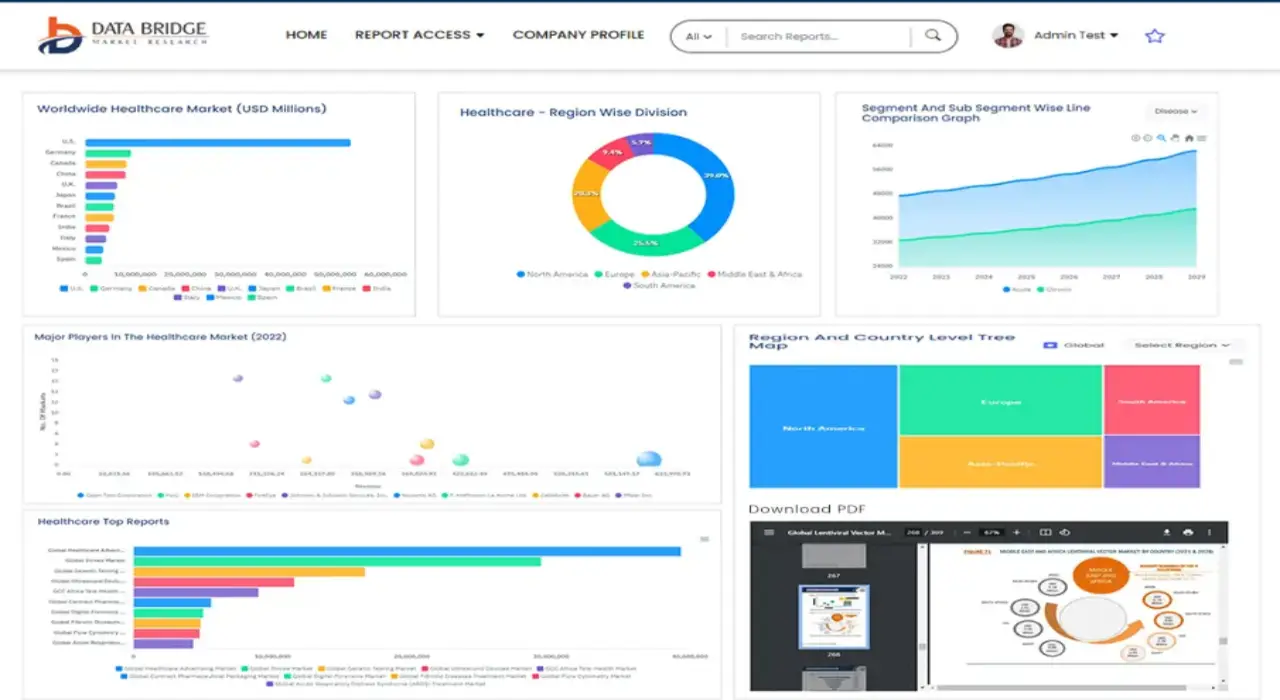

世界初のマーケットインテリジェンスクラウドに関するレポートにオンラインでアクセスする

- インタラクティブなデータ分析ダッシュボード

- 成長の可能性が高い機会のための企業分析ダッシュボード

- カスタマイズとクエリのためのリサーチアナリストアクセス

- インタラクティブなダッシュボードによる競合分析

- 最新ニュース、更新情報、トレンド分析

- 包括的な競合追跡のためのベンチマーク分析のパワーを活用

目次

1 INTRODUCTION

1.1 OBJECTIVES OF THE STUDY

1.2 MARKET DEFINITION

1.3 OVERVIEW OF GCC PHYSICAL AND CYBER SECURITY MARKET

1.4 CURRENCY AND PRICING

1.5 LIMITATIONS

1.6 MARKETS COVERED

2 MARKET SEGMENTATION

2.1 MARKETS COVERED

2.2 GEOGRAPHICAL SCOPE

2.3 YEARS CONSIDERED FOR THE STUDY

2.4 DBMR TRIPOD DATA VALIDATION MODEL

2.5 PRIMARY INTERVIEWS WITH KEY OPINION LEADERS

2.6 DBMR MARKET POSITION GRID

2.7 VENDOR SHARE ANALYSIS

2.8 MARKET END USER COVERAGE GRID

2.9 MULTIVARIATE MODELING

2.1 COMPONENT TIMELINE CURVE

2.11 OFFERING TIMELINE CURVE

2.12 SECONDARY SOURCES

2.13 ASSUMPTIONS

3 EXECUTIVE SUMMARY

4 PREMIUM INSIGHTS

4.1 INVESTMENT POLICY

4.1 CASE STUDY

4.1.1 SECURE SOFTWARE DEVELOPMENT INFRASTRUCTURE

4.1.2 SOC-AS-A-PLATFORM (SOCAAP)

4.1.3 RANSOMWARE & FORENSICS ANALYSIS

4.1.4 WISCONSIN'S DEER DISTRICT SECURITY PLAN

4.1.5 LICENSE PLATE READERS IN SCHOOLS

4.1.6 K-12 SCHOOLS

4.2 VALUE CHAIN ANALYSIS

4.3 PORTERS FIVE FORCES

4.4 PESTLE ANALYSIS

4.5 TECHNOLOGICAL LANDSCAPE

4.5.1 AI AND MACHINE LEARNING

4.5.2 IOT

4.5.3 BLOCKCHAIN

4.6 REGULATORY STANDARDS

4.6.1 CYBER SECURITY

4.6.2 PHYSICAL SECURITY

4.7 LOCAL PLAYERS LIST

5 MARKET OVERVIEW

5.1 DRIVERS

5.1.1 ADVENT OF REMOTE WORKING CULTURE

5.1.2 INCREASE IN CLOUD SERVICES CYBER AND PHYSICAL SECURITY SOLUTIONS

5.1.3 GROWING IMPORTANCE OF PHYSICAL BIOMETRIC SOLUTIONS ACROSS ALL SECTORS

5.1.4 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME

5.2 RESTRAINTS

5.2.1 RISE IN CYBER SECURITY THREAT AND RANSOMWARE IN PHYSICAL AND CYBER SECURITY SOLUTIONS

5.3 OPPORTUNITIES

5.3.1 RISING STRATEGIC PARTNERSHIP AND ACQUISITION AMONG ORGANIZATIONS FOR PHYSICAL AND CYBER SECURITY SYSTEM

5.3.2 EMERGENCE OF VARIOUS DISRUPTIVE TECHNOLOGY SUCH AS IOT AND AI FOR VARIOUS INDUSTRIES

5.3.3 INCREASE IN CASES OF DATA AND SECURITY BREACHES IN VARIOUS ORGANIZATIONS

5.4 CHALLENGES

5.4.1 LACK OF PROFESSIONAL EXPERTISE FOR CYBER SECURITY SYSTEMS

5.4.2 COMPLEXITY ASSOCIATED WITH THE INTEGRATION OF VARIOUS PHYSICAL SECURITY SYSTEMS

6 GCC CYBER SECURITY MARKET, BY OFFERING

6.1 OVERVIEW

6.2 SERVICES

6.3 SOLUTIONS/SOFTWARE

7 GCC PHYSICAL SECURITY MARKET, BY COMPONENT

7.1 OVERVIEW

7.2 HARDWARE

7.2.1 VIDEO SURVEILLANCE SYSTEM

7.2.1.1 CAMERAS

7.2.1.2 RECORDERS

7.2.2 PHYSICAL ACCESS CONTROL SYSTEM

7.2.2.1 BIOMETRICS

7.2.2.2 LOCKS

7.2.2.2.1 ELECTRONIC LOCKS

7.3 SERVICES

7.3.1 MANAGED SERVICES

7.3.2 PROFESSIONAL SERVICES

7.4 SOFTWARE

8 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION

8.1 OVERVIEW

8.2 SINGLE- FACTOR AUTHENTICATION

8.3 TWO- FACTOR AUTHENTICATION

8.4 THREE- FACTOR AUTHENTICATION

9 GCC CYBER SECURITY MARKET, BY APPLICATION

9.1 OVERVIEW

9.2 IDENTITY AND ACCESS MANAGEMENT

9.3 DATA SECURITY AND PRIVACY SERVICE OFFERING

9.4 GOVERNANCE RISK AND COMPLIANCE

9.5 UNIFIED VULNERABILITY MANAGEMENT SERVICE OFFERING

9.6 OTHERS

10 GCC CYBER SECURITY MARKET, BY SECURITY TYPE

10.1 OVERVIEW

10.2 INFRASTRUCTURE SECURITY

10.3 NETWORK SECURITY

10.4 APPLICATION SECURITY

10.5 CLOUD SECURITY

10.6 ENDPOINT SECURITY

10.7 OTHERS

11 GCC PHYSICAL AND CYBER SECURITY MARKET, BY DEPLOYMENT MODEL

11.1 OVERVIEW

11.2 ON-PREMISE

11.3 CLOUD

12 GCC PHYSICAL AND CYBER SECURITY MARKET, BY ENTERPRISE SIZE

12.1 OVERVIEW

12.2 LARGE SIZED ENTERPRISES

12.3 SMALL AND MEDIUM-SIZED ENTERPRISES

13 GCC PHYSICAL AND CYBER SECURITY MARKET, BY END USER

13.1 OVERVIEW

13.2 COMMERCIAL

13.3 GOVERNMENT

13.4 INDUSTRIAL

13.5 RESIDENTIAL

14 GCC CYBER SECURITY MARKET, COMPANY LANDSCAPE

14.1 COMPANY SHARE ANALYSIS: GCC

15 GCC PHYSICAL SECURITY MARKET, COMPANY LANDSCAPE

15.1 COMPANY SHARE ANALYSIS: GCC

16 SWOT ANALYSIS

16.1 DBMR ANALYSIS

16.1.1 STRENGTH

16.1.2 WEAKNESS

16.1.3 THREATS

16.1.4 OPPORTUNITY

17 COMPANY PROFILE

17.1 THALES GROUP

17.1.1 COMPANY SNAPSHOT

17.1.2 REVENUE ANALYSIS

17.1.3 PRODUCTS PORTFOLIO

17.1.4 RECENT DEVELOPMENTS

17.2 HANGZHOU HIKVISION DIGITAL TECHNOLOGY CO., LTD

17.2.1 COMPANY SNAPSHOT

17.2.2 REVENUE ANALYSIS

17.2.3 PRODUCT PORTFOLIO

17.2.4 RECENT DEVELOPMENTS

17.3 ACCENTURE

17.3.1 COMPANY SNAPSHOT

17.3.2 REVENUE ANALYSIS

17.3.3 SERVICE PORTFOLIO

17.3.4 RECENT DEVELOPMENTS

17.4 IDEMIA

17.4.1 COMPANY SNAPSHOT

17.4.2 PRODUCT PORTFOLIO

17.4.3 RECENT DEVELOPMENTS

17.5 BAE SYSTEMS

17.5.1 COMPANY SNAPSHOT

17.5.2 REVENUE ANALYSIS

17.5.3 SERVICE PORTFOLIO

17.5.4 RECENT DEVELOPMENT

17.6 FORTINET, INC.

17.6.1 COMPANY SNAPSHOT

17.6.2 REVENUE ANALYSIS

17.6.3 SERVICE PORTFOLIO

17.6.4 RECENT DEVELOPMENTS

17.7 PALO ALTO NETWORKS

17.7.1 COMPANY SNAPSHOT

17.7.2 REVENUE ANALYSIS

17.7.3 PRODUCT PORTFOLIO

17.7.4 RECENT DEVELOPMENT

17.8 AWARE, INC.

17.8.1 COMPANY SNAPSHOT

17.8.2 REVENUE ANALYSIS

17.8.3 PRODUCT PORTFOLIO

17.8.4 RECENT DEVELOPMENTS

17.9 AXIS COMMUNICATIONS AB

17.9.1 COMPANY SNAPSHOT

17.9.2 REVENUE ANALYSIS

17.9.3 PRODUCT PORTFOLIO

17.9.4 RECENT DEVELOPMENT

17.1 BOSCH SICHERHEITSSYSTEME GMBH

17.10.1 COMPANY SNAPSHOT

17.10.2 REVENUE ANALYSIS

17.10.3 PRODUCTS PORTFOLIO

17.10.4 RECENT DEVELOPMENT

17.11 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

17.11.1 COMPANY SNAPSHOT

17.11.2 REVENUE ANALYSIS

17.11.3 PRODUCTS PORTFOLIO

17.11.4 RECENT DEVELOPMENTS

17.12 CISCO SYSTEMS, INC.

17.12.1 COMPANY SNAPSHOT

17.12.2 REVENUE ANALYSIS

17.12.3 PRODUCTS PORTFOLIO

17.12.4 RECENT DEVELOPMENTS

17.13 HEXAGON AB

17.13.1 COMPANY SNAPSHOT

17.13.2 REVENUE ANALYSIS

17.13.3 OFFERING PORTFOLIO

17.13.4 RECENT DEVELOPMENT

17.14 HID GLOBAL CORPORATION

17.14.1 COMPANY SNAPSHOT

17.14.2 PRODUCT PORTFOLIO

17.14.3 RECENT DEVELOPMENT

17.15 IBM CORPORATION

17.15.1 COMPANY SNAPSHOT

17.15.2 REVENUE ANALYSIS

17.15.3 PRODUCTS PORTFOLIO

17.15.4 RECENT DEVELOPMENTS

17.16 JOHNSON CONTROL

17.16.1 COMPANY SNAPSHOT

17.16.2 REVENUE ANALYSIS

17.16.3 PRODUCTS PORTFOLIO

17.16.4 RECENT DEVELOPMENTS

17.17 JUNIPER NETWORKS, INC.

17.17.1 COMPANY SNAPSHOT

17.17.2 REVENUE ANALYSIS

17.17.3 PRODUCTS PORTFOLIO

17.17.4 RECENT DEVELOPMENTS

17.18 MCAFEE, LLC

17.18.1 COMPANY SNAPSHOT

17.18.2 REVENUE ANALYSIS

17.18.3 PRODUCTS PORTFOLIO

17.18.4 RECENT DEVELOPMENTS

17.19 MICRO FOCUS

17.19.1 COMPANY SNAPSHOT

17.19.2 REVENUE ANALYSIS

17.19.3 PRODUCT PORTFOLIO

17.19.4 RECENT DEVELOPMENT

17.2 MICROSOFT

17.20.1 COMPANY SNAPSHOT

17.20.2 REVENUE ANALYSIS

17.20.3 PRODUCT PORTFOLIO

17.20.4 RECENT DEVELOPMENTS

17.21 ORACLE

17.21.1 COMPANY SNAPSHOT

17.21.2 REVENUE ANALYSIS

17.21.3 SERVICE CATEGORY

17.21.4 RECENT DEVELOPMENT

17.22 PELCO CORPORATIONS

17.22.1 COMPANY SNAPSHOT

17.22.2 REVENUE ANALYSIS

17.22.3 PRODUCTS PORTFOLIO

17.22.4 RECENT DEVELOPMENTS

17.23 RAPID7

17.23.1 COMPANY SNAPSHOT

17.23.2 REVENUE ANALYSIS

17.23.3 PRODUCT PORTFOLIO

17.23.4 RECENT DEVELOPMENTS

17.24 SPLUNK INC.

17.24.1 COMPANY SNAPSHOT

17.24.2 REVENUE ANALYSIS

17.24.3 PRODUCTS PORTFOLIO

17.24.4 RECENT DEVELOPMENT

17.25 TREND MICRO INCORPORATED

17.25.1 COMPANY SNAPSHOT

17.25.2 REVENUE ANALYSIS

17.25.3 PRODUCTS PORTFOLIO

17.25.4 RECENT DEVELOPMENTS

18 QUESTIONNAIRE

19 RELATED REPORTS

表のリスト

TABLE 1 LIST OF LOCAL CYBER SECURITY PLAYERS

TABLE 2 LIST OF LOCAL PHYSICAL SECURITY PLAYERS

TABLE 3 GCC CYBER SECURITY MARKET, BY OFFERING, 2020-2029 (USD MILLION)

TABLE 4 GCC SERVICES IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 5 GCC SOLUTIONS/SOFTWARE IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 6 GCC PHYSICAL SECURITY MARKET, BY COMPONENT, 2020-2029 (USD MILLION)

TABLE 7 GCC HARWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 8 GCC VIDEO SURVEILLANCE SYSTEM IN HARDWRAE PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 9 GCC CAMERAS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 10 GCC RECORDERS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 11 GCC PHYSICAL ACCESS CONTROL SYSTEM IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 12 GCC BIOMETRICS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 13 GCC LOCKS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 14 GCC ELECTRONIC LOCKS IN LOCKS PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 15 GCC SERVICES IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 16 GCC MANAGED SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 17 GCC PROFESSIONAL SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 18 GCC SOFTWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 19 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2020-2029 (USD MILLION)

TABLE 20 GCC CYBER SECURITY MARKET, BY APPLICATION, 2020-2029 (USD MILLION)

TABLE 21 GCC CYBER SECURITY MARKET, BY SECURITY TYPE, 2020-2029 (USD MILLION)

TABLE 22 GCC PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 23 GCC CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 24 GCC PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 25 GCC CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 26 GCC LARGE SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 27 GCC LARGE SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 28 GCC SMALL AND MEDIUM-SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 29 GCC SMALL AND MEDIUM-SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 30 GCC PHYSICAL SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 31 GCC CYBER SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 32 GCC COMMERCIAL IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 33 GCC COMMERCIAL IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 34 GCC INDUSTRIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 35 GCC INDUSTRIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 36 GCC RESIDENTIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 37 GCC RESIDENTIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

図表一覧

FIGURE 1 GCC PHYSICAL AND CYBER SECURITY MARKET: SEGMENTATION

FIGURE 2 GCC PHYSICAL AND CYBER SECURITY MARKET: DATA TRIANGULATION

FIGURE 3 GCC PHYSICAL AND CYBER SECURITY MARKET: DROC ANALYSIS

FIGURE 4 GCC PHYSICAL SECURITY MARKET: GLOBAL VS REGIONAL ANALYSIS

FIGURE 5 GCC CYBER SECURITY MARKET: GLOBAL VS REGIONAL ANALYSIS

FIGURE 6 GCC PHYSICAL AND CYBER SECURITY MARKET: COMPANY RESEARCH ANALYSIS

FIGURE 7 GCC PHYSICAL AND CYBER SECURITY MARKET: INTERVIEW DEMOGRAPHICS

FIGURE 8 GCC PHYSICAL SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 9 GCC CYBER SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 10 GCC CYBER SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 11 GCC PHYSICAL SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 12 GCC PHYSICAL SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 13 GCC CYBER SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 14 GCC CYBER SECURITY MARKET: SEGMENTATION

FIGURE 15 GCC PHYSICAL SECURITY MARKET: SEGMENTATION

FIGURE 16 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME IS EXPECTED TO DRIVE GCC PHYSICAL SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 17 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME IS EXPECTED TO DRIVE GCC CYBER SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 18 SERVICES SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF GCC CYBER SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 19 HARDWARE SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF GCC PHYSICAL SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 20 VALUE CHAIN FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 21 PORTERS FIVE FORCES ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 22 PESTLE ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 23 DRIVERS, RESTRAINTS, OPPORTUNITIES, AND CHALLENGES OF GCC PHYSICAL AND CYBER SECURITY MARKET

FIGURE 24 KEY STATS OF REMOTE WORK

FIGURE 25 GROWING PREVALENCE OF BIOMETRIC SOLUTIONS AMONG CONSUMER

FIGURE 26 TECHNOLOGY AMALGAMATION IN SMART HOME/ BUILDINGS

FIGURE 27 IMPACT OF CYBER SECURITY THREAT

FIGURE 28 PHISHING ATTACKS REPORTED IN RESPECTIVE COUNTRIES IN Q2, 2021

FIGURE 29 GCC CYBER SECURITY MARKET, BY OFFERING, 2021

FIGURE 30 GCC PHYSICAL SECURITY MARKET, BY COMPONENT, 2021

FIGURE 31 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2021

FIGURE 32 GCC CYBER SECURITY MARKET: BY APPLICATION, 2021

FIGURE 33 GCC CYBER SECURITY MARKET: BY SECURITY TYPE, 2021

FIGURE 34 GCC PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 35 GCC CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 36 GCC PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 37 GCC CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 38 GCC PHYSICAL SECURITY MARKET: BY END USER, 2021

FIGURE 39 GCC CYBER SECURITY MARKET: BY END USER, 2021

FIGURE 40 GCC CYBER SECURITY MARKET: COMPANY SHARE 2021 (%)

FIGURE 41 GCC PHYSICAL SECURITY MARKET: COMPANY SHARE 2021 (%)

調査方法

データ収集と基準年分析は、大規模なサンプル サイズのデータ収集モジュールを使用して行われます。この段階では、さまざまなソースと戦略を通じて市場情報または関連データを取得します。過去に取得したすべてのデータを事前に調査および計画することも含まれます。また、さまざまな情報ソース間で見られる情報の不一致の調査も含まれます。市場データは、市場統計モデルと一貫性モデルを使用して分析および推定されます。また、市場シェア分析と主要トレンド分析は、市場レポートの主要な成功要因です。詳細については、アナリストへの電話をリクエストするか、お問い合わせをドロップダウンしてください。

DBMR 調査チームが使用する主要な調査方法は、データ マイニング、データ変数が市場に与える影響の分析、および一次 (業界の専門家) 検証を含むデータ三角測量です。データ モデルには、ベンダー ポジショニング グリッド、市場タイムライン分析、市場概要とガイド、企業ポジショニング グリッド、特許分析、価格分析、企業市場シェア分析、測定基準、グローバルと地域、ベンダー シェア分析が含まれます。調査方法について詳しくは、お問い合わせフォームから当社の業界専門家にご相談ください。

カスタマイズ可能

Data Bridge Market Research は、高度な形成的調査のリーダーです。当社は、既存および新規のお客様に、お客様の目標に合致し、それに適したデータと分析を提供することに誇りを持っています。レポートは、対象ブランドの価格動向分析、追加国の市場理解 (国のリストをお問い合わせください)、臨床試験結果データ、文献レビュー、リファービッシュ市場および製品ベース分析を含めるようにカスタマイズできます。対象競合他社の市場分析は、技術ベースの分析から市場ポートフォリオ戦略まで分析できます。必要な競合他社のデータを、必要な形式とデータ スタイルでいくつでも追加できます。当社のアナリスト チームは、粗い生の Excel ファイル ピボット テーブル (ファクト ブック) でデータを提供したり、レポートで利用可能なデータ セットからプレゼンテーションを作成するお手伝いをしたりすることもできます。