Marché de la sécurité physique du CCG, par composant (matériel, services et logiciels), authentification (authentification à un facteur, authentification à deux facteurs et authentification à trois facteurs), modèle de déploiement (sur site et dans le cloud), taille de l'entreprise (grandes entreprises et petites et moyennes entreprises), utilisateur final (commercial, gouvernemental, industriel et résidentiel) - Tendances et prévisions de l'industrie jusqu'en 2029.

Analyse et taille du marché de la sécurité physique du CCG

Les mesures de sécurité physique protègent les bâtiments et les équipements qu'ils contiennent. En d'autres termes, elles empêchent les intrus d'entrer et permettent à ceux qui y sont autorisés de le faire. Si la sécurité des réseaux et la cybersécurité sont cruciales, se prémunir contre les failles et les menaces de sécurité physique est le seul moyen de garantir la sécurité de la technologie, des données et de tout le personnel ou enseignant ayant accès à l'installation. Cela offre une défense contre le terrorisme, les incendies, les vols, le vandalisme et les catastrophes naturelles.

Data Bridge Market Research estime que le marché de la sécurité physique devrait atteindre 9 259,27 millions USD d'ici 2029, à un TCAC de 9,3 % au cours de la période de prévision. Le rapport sur le marché de la sécurité physique couvre également de manière exhaustive les prix, les brevets et les avancées technologiques.

|

Rapport métrique |

Détails |

|

Période de prévision |

2022 à 2029 |

|

Année de base |

2021 |

|

Années historiques |

2020 (personnalisable pour 2019-2014) |

|

Unités quantitatives |

Chiffre d'affaires en millions USD, prix en USD |

|

Segments couverts |

Par composant (matériel, services et logiciels), authentification (authentification à un facteur, authentification à deux facteurs et authentification à trois facteurs), modèle de déploiement (sur site et dans le cloud), taille de l'entreprise (grandes entreprises et petites et moyennes entreprises), utilisateur final (commercial, gouvernemental, industriel et résidentiel) |

|

Pays couverts |

Arabie saoudite, Émirats arabes unis, Qatar, Oman, Koweït et Bahreïn |

|

Acteurs du marché couverts |

Thales, HID Global Corporation, Bosch Sicherheitssysteme GmbH, Hangzhou Hikvision Digital Technology Co., Ltd., Pelco (une société de Motorolla Solutions), Cisco Systems, Inc., Axis Communications AB, Johnson Controls, Aware, Inc., IDEMIA |

Définition du marché

La sécurité physique est un service de sécurité qui vise à protéger le personnel, le matériel, les logiciels, les réseaux et les données contre les actions et événements physiques susceptibles de causer de graves pertes à une organisation, une entreprise, une agence ou une institution. Ces services de sécurité comprennent la protection contre les incendies, les inondations, les catastrophes naturelles, les cambriolages, le vol, le vandalisme et le terrorisme. Le personnel de sécurité, les caméras de vidéosurveillance , les serrures, les barrières de sécurité, les protocoles de contrôle d'accès et d'autres outils similaires sont tous inclus dans ses différentes couches, qui intègrent des systèmes interdépendants.

Dynamique du marché de la sécurité physique dans les pays du CCG

Cette section traite de la compréhension des moteurs, des avantages, des opportunités, des contraintes et des défis du marché. Tout cela est discuté en détail ci-dessous :

Conducteurs

- Émergence de bâtiments/maisons intelligents interconnectés

Récemment, la popularité des maisons et bâtiments intelligents a augmenté auprès des consommateurs. Une maison ou un bâtiment intelligent est une résidence qui utilise des appareils connectés à Internet pour permettre la surveillance à distance, les solutions de contrôle d'accès et la gestion des appareils et systèmes, tels que l'éclairage intelligent, les serrures intelligentes, la biométrie intelligente et autres.

De plus, les appareils domestiques intelligents sont efficaces et économes en énergie, ce qui réduit les factures d'électricité. Grâce à leurs fonctionnalités innovantes, à leurs détecteurs de mouvement intégrés, à leur connectivité Internet et à leur contrôle via les smartphones, les ordinateurs portables et d'autres appareils, les appareils domestiques intelligents permettent au consommateur de se sentir en sécurité et à l'aise.

- Croissance rapide de l’importance des solutions biométriques physiques dans tous les secteurs

Les dispositifs de sécurité physique basés sur la biométrie se multiplient dans toutes les régions du monde. Les empreintes digitales, les systèmes de contrôle d'accès physique, les systèmes de vidéosurveillance et les systèmes de reconnaissance faciale sont intégrés aux appareils électroniques tels que les ordinateurs portables, les téléphones portables et autres appareils portables intelligents. L'approche intelligente utilise également ces serrures de porte de contrôle d'accès, les systèmes de sécurité, la domotique, l'IoT, l'automobile, les consoles de jeux et les appareils mobiles.

Avec une serrure de porte à contrôle d'accès, une personne peut rapidement identifier et accéder à la maison ou à l'organisation en améliorant les fonctions de sécurité. Les entreprises effectuent de nombreuses activités de recherche pour intégrer le système biométrique physique avancé dans les dispositifs de sécurité.

Opportunité

- Augmentation des partenariats stratégiques et des acquisitions entre organisations pour les systèmes de sécurité physique et cybernétique

La coordination et l'investissement dans les projets sont essentiels pour obtenir des améliorations durables sur le marché de la sécurité physique. Pour cette raison, le gouvernement et d'autres organisations privées s'efforcent de nouer des partenariats et des acquisitions, accélérant ainsi la croissance des industries. Cela contribue à accroître la notoriété et les bénéfices de l'organisation, créant ainsi un espace pour une nouvelle invention dans l'industrie. En outre, l'entreprise peut investir davantage dans des technologies avancées pour fournir des services et des solutions de sécurité physique plus sûrs et plus fiables grâce à des partenariats.

L'expansion de l'entreprise pourrait permettre à davantage de personnes d'accéder aux produits et services de l'entreprise. Elle pourra convertir davantage de clients et augmenter ses ventes en élargissant sa base de clientèle. Cela contribue à faire connaître l'entreprise, à augmenter ses bénéfices et à créer des perspectives de croissance durable. De plus, cela permet à l'entreprise d'être reconnue sur le marché haut de gamme.

Contraintes/Défis

- Augmentation des menaces de cybersécurité et des ransomwares dans les solutions de sécurité physique et cybernétique

En raison de la COVID-19, la cybercriminalité et les problèmes de cybersécurité ont augmenté de 600 % en 2020. Les failles de sécurité des réseaux sont une faiblesse que les pirates exploitent pour effectuer des actions non autorisées au sein d'un système. Selon Purple Sec LLC, en 2018, les variantes de logiciels malveillants mobiles ont augmenté de 54 %, dont 98 % ciblent les appareils Android. On estime que 25 % des entreprises ont été victimes de crypto-jacking. Diverses entreprises incluent également le secteur de la sécurité.

- Complexité associée à l’intégration de divers systèmes de sécurité physique

L’intégration des systèmes de sécurité implique de combiner des applications de sécurité logiques et physiques, telles que les programmes d’identité biométrique et le contrôle d’accès, dans un plan unique et global. Par exemple, si les systèmes de contrôle d’accès et d’alarme anti-intrusion sont liés, le système de contrôle d’accès peut être programmé pour verrouiller une installation en fonction du type d’alarme qui retentit lorsque le système détecte un intrus. Cependant, il faut acheter tous les composants auprès du même fournisseur. Si le fournisseur ne fournit qu’une assistance minimale, les clients pourraient se retrouver avec un système qui ne répond pas à leurs besoins. En outre, la refonte et le redéploiement des applications Web et mobiles peuvent devenir épuisants et chronophages.

Impact de la pandémie de COVID-19 sur le marché de la sécurité physique des pays du CCG

La COVID-19 a eu un impact négatif sur le marché de la sécurité physique en raison des réglementations de confinement et de la fermeture des installations de fabrication.

La pandémie de COVID-19 a eu un impact positif sur le marché de la sécurité physique. L’augmentation de la demande de systèmes de vidéosurveillance dans divers secteurs à travers le monde a contribué à la croissance du marché pendant la pandémie. En outre, la croissance a été élevée depuis l’ouverture du marché après la COVID-19 en raison de l’adoption croissante de protocoles de contrôle d’accès dans l’environnement commercial et industriel.

Les fournisseurs de solutions prennent diverses décisions stratégiques pour rebondir après la COVID-19. Les acteurs mènent de nombreuses activités de recherche et développement pour améliorer la technologie impliquée dans la sécurité physique. Grâce à cela, les entreprises apporteront des technologies avancées sur le marché. En outre, les initiatives gouvernementales visant à utiliser la technologie d'automatisation ont conduit à la croissance du marché.

Développements récents

- En octobre 2021, Honeywell et IDEMIA se sont associés pour développer des offres de bâtiments intelligents. Dans le cadre de ce partenariat, des produits ont été mis au point pour l'accès aux bâtiments, intégrant les systèmes de sécurité et de gestion des bâtiments d'Honeywell aux systèmes de contrôle d'accès biométriques d'IDEMIA. Cela a permis à l'entreprise de diversifier son portefeuille de produits et de conquérir un nouveau marché sur le marché du contrôle d'accès aux bâtiments.

- En août 2020, Motorola Solutions a acquis Pelco Corporations pour 110 millions USD. Cette acquisition visait à étendre la solution de gestion vidéo proposée par Pelco à l'international. De plus, Motorola Solutions a fait de Pelco Corporation l'une des principales filiales du marché de la sécurité physique. Grâce à cela, les deux sociétés ont encore renforcé leur présence sur le marché en proposant des solutions innovantes pour le consommateur.

Portée du marché de la sécurité physique du CCG

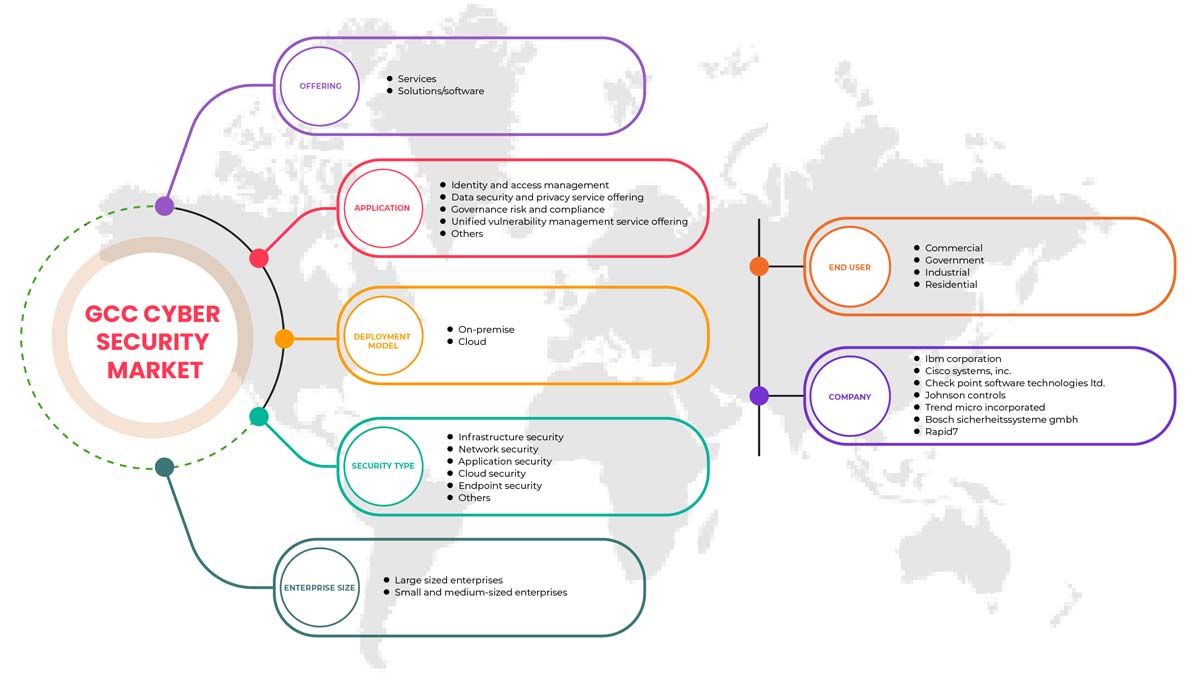

Le marché de la sécurité physique du CCG est segmenté en fonction des composants, de l'authentification, du modèle de déploiement, de la taille de l'entreprise et de l'utilisateur final. La croissance de ces segments vous aidera à analyser les segments de faible croissance dans les industries et à fournir aux utilisateurs un aperçu précieux du marché et des informations sur le marché pour les aider à prendre des décisions stratégiques pour identifier les principales applications du marché.

Composant

- Matériel

- Services

- Logiciel

Sur la base des composants, le marché de la sécurité physique du CCG est segmenté en matériel, services et logiciels.

Authentification

- Authentification à facteur unique

- Authentification à deux facteurs

- Authentification à trois facteurs

Sur la base de l’authentification, le marché de la sécurité physique du CCG a été segmenté en authentification à un facteur, authentification à deux facteurs et authentification à trois facteurs.

Modèle de déploiement

- Sur site

- Nuage

Sur la base du modèle de déploiement, le marché de la sécurité physique du CCG a été segmenté en sur site et en cloud.

Taille de l'entreprise

- Grandes entreprises

- Petites et moyennes entreprises

Sur la base de la taille de l’entreprise, le marché de la sécurité physique du CCG a été segmenté en grandes entreprises et en petites et moyennes entreprises.

Utilisateur final

- Commercial

- Gouvernement

- Industriel

- Résidentiel

Sur la base de l’utilisateur final, le marché de la sécurité physique du CCG est segmenté en commercial, gouvernemental, industriel et résidentiel.

Analyse/perspectives régionales du marché de la sécurité physique du CCG

Le marché de la sécurité physique du CCG est analysé et des informations et tendances sur la taille du marché sont fournies par pays, composant, authentification, type de déploiement, taille de l’entreprise et utilisateur final, comme référencé ci-dessus.

Le rapport sur le marché de la sécurité physique couvre l'Arabie saoudite, les Émirats arabes unis, le Qatar, Oman, le Koweït et Bahreïn. L'Arabie saoudite domine le marché de la sécurité physique du CCG en raison de l'augmentation des investissements dans les systèmes de vidéosurveillance et de contrôle d'accès pour la sécurité du gouvernement et du secteur public.

La section pays du rapport fournit également des facteurs d'impact sur les marchés individuels et des changements dans la réglementation du marché qui influencent les tendances actuelles et futures du marché. Des points de données tels que l'analyse de la chaîne de valeur en aval et en amont, les tendances techniques, l'analyse des cinq forces de Porter et les études de cas sont quelques-uns des indicateurs utilisés pour prévoir le scénario de marché pour les différents pays. En outre, la présence et la disponibilité des marques du CCG et les défis auxquels elles sont confrontées en raison de la concurrence importante ou rare des marques locales et nationales, l'impact des tarifs nationaux et les routes commerciales sont pris en compte tout en fournissant une analyse prévisionnelle des données nationales.

Analyse du paysage concurrentiel et des parts de marché de la sécurité physique dans les pays du CCG

Le paysage concurrentiel du marché de la sécurité physique du CCG fournit des détails par concurrent. Les composants inclus sont la présentation de l'entreprise, les finances de l'entreprise, les revenus générés, le potentiel du marché, les investissements dans la recherche et le développement, les nouvelles initiatives du marché, la présence du CCG, les sites et installations de production, les capacités de production, les forces et les faiblesses de l'entreprise, le lancement du produit, la largeur et l'étendue du produit, la domination des applications. Les points de données ci-dessus ne concernent que les entreprises qui se concentrent sur le marché de la sécurité physique.

Certains des principaux acteurs opérant sur le marché de la sécurité physique du CCG sont Thales, HID Global Corporation, Bosch Sicherheitssysteme GmbH, Hangzhou Hikvision Digital Technology Co., Ltd., Pelco (A Motorolla Solutions Company), Cisco Systems, Inc., Axis Communications AB, Johnson Controls, Aware, Inc., IDEMIA, entre autres.

SKU-

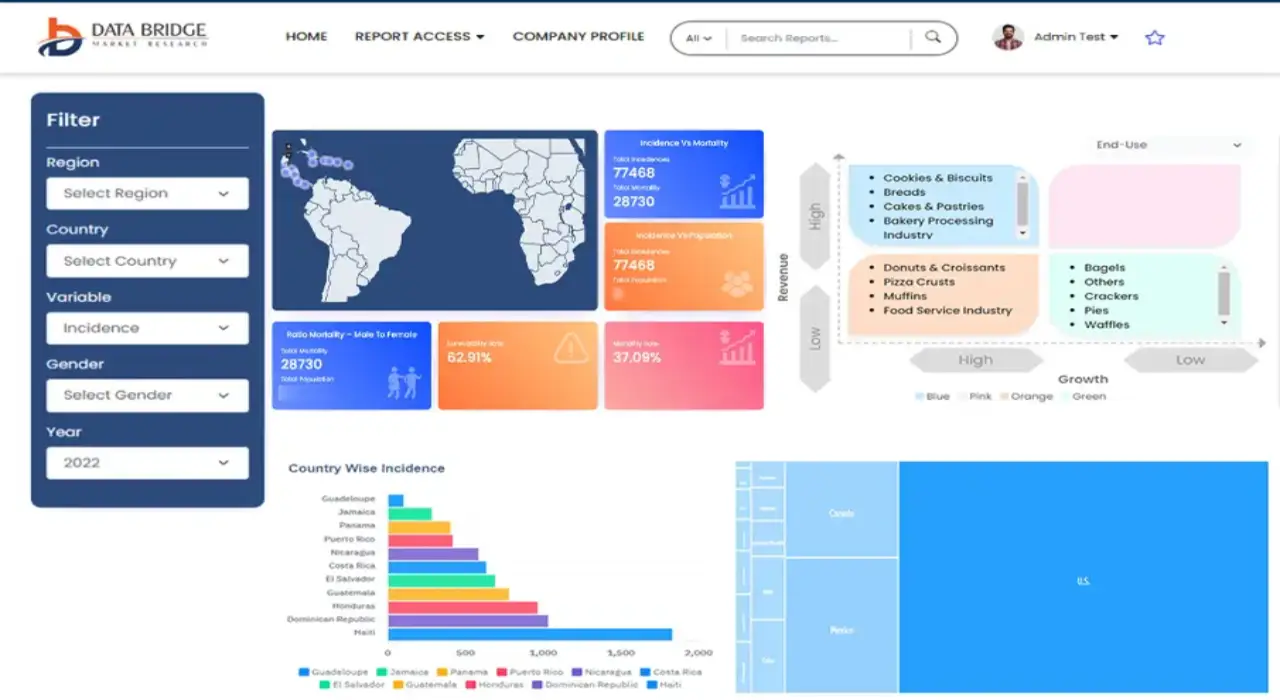

Accédez en ligne au rapport sur le premier cloud mondial de veille économique

- Tableau de bord d'analyse de données interactif

- Tableau de bord d'analyse d'entreprise pour les opportunités à fort potentiel de croissance

- Accès d'analyste de recherche pour la personnalisation et les requêtes

- Analyse de la concurrence avec tableau de bord interactif

- Dernières actualités, mises à jour et analyse des tendances

- Exploitez la puissance de l'analyse comparative pour un suivi complet de la concurrence

Table des matières

1 INTRODUCTION

1.1 OBJECTIVES OF THE STUDY

1.2 MARKET DEFINITION

1.3 OVERVIEW OF GCC PHYSICAL AND CYBER SECURITY MARKET

1.4 CURRENCY AND PRICING

1.5 LIMITATIONS

1.6 MARKETS COVERED

2 MARKET SEGMENTATION

2.1 MARKETS COVERED

2.2 GEOGRAPHICAL SCOPE

2.3 YEARS CONSIDERED FOR THE STUDY

2.4 DBMR TRIPOD DATA VALIDATION MODEL

2.5 PRIMARY INTERVIEWS WITH KEY OPINION LEADERS

2.6 DBMR MARKET POSITION GRID

2.7 VENDOR SHARE ANALYSIS

2.8 MARKET END USER COVERAGE GRID

2.9 MULTIVARIATE MODELING

2.1 COMPONENT TIMELINE CURVE

2.11 OFFERING TIMELINE CURVE

2.12 SECONDARY SOURCES

2.13 ASSUMPTIONS

3 EXECUTIVE SUMMARY

4 PREMIUM INSIGHTS

4.1 INVESTMENT POLICY

4.1 CASE STUDY

4.1.1 SECURE SOFTWARE DEVELOPMENT INFRASTRUCTURE

4.1.2 SOC-AS-A-PLATFORM (SOCAAP)

4.1.3 RANSOMWARE & FORENSICS ANALYSIS

4.1.4 WISCONSIN'S DEER DISTRICT SECURITY PLAN

4.1.5 LICENSE PLATE READERS IN SCHOOLS

4.1.6 K-12 SCHOOLS

4.2 VALUE CHAIN ANALYSIS

4.3 PORTERS FIVE FORCES

4.4 PESTLE ANALYSIS

4.5 TECHNOLOGICAL LANDSCAPE

4.5.1 AI AND MACHINE LEARNING

4.5.2 IOT

4.5.3 BLOCKCHAIN

4.6 REGULATORY STANDARDS

4.6.1 CYBER SECURITY

4.6.2 PHYSICAL SECURITY

4.7 LOCAL PLAYERS LIST

5 MARKET OVERVIEW

5.1 DRIVERS

5.1.1 ADVENT OF REMOTE WORKING CULTURE

5.1.2 INCREASE IN CLOUD SERVICES CYBER AND PHYSICAL SECURITY SOLUTIONS

5.1.3 GROWING IMPORTANCE OF PHYSICAL BIOMETRIC SOLUTIONS ACROSS ALL SECTORS

5.1.4 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME

5.2 RESTRAINTS

5.2.1 RISE IN CYBER SECURITY THREAT AND RANSOMWARE IN PHYSICAL AND CYBER SECURITY SOLUTIONS

5.3 OPPORTUNITIES

5.3.1 RISING STRATEGIC PARTNERSHIP AND ACQUISITION AMONG ORGANIZATIONS FOR PHYSICAL AND CYBER SECURITY SYSTEM

5.3.2 EMERGENCE OF VARIOUS DISRUPTIVE TECHNOLOGY SUCH AS IOT AND AI FOR VARIOUS INDUSTRIES

5.3.3 INCREASE IN CASES OF DATA AND SECURITY BREACHES IN VARIOUS ORGANIZATIONS

5.4 CHALLENGES

5.4.1 LACK OF PROFESSIONAL EXPERTISE FOR CYBER SECURITY SYSTEMS

5.4.2 COMPLEXITY ASSOCIATED WITH THE INTEGRATION OF VARIOUS PHYSICAL SECURITY SYSTEMS

6 GCC CYBER SECURITY MARKET, BY OFFERING

6.1 OVERVIEW

6.2 SERVICES

6.3 SOLUTIONS/SOFTWARE

7 GCC PHYSICAL SECURITY MARKET, BY COMPONENT

7.1 OVERVIEW

7.2 HARDWARE

7.2.1 VIDEO SURVEILLANCE SYSTEM

7.2.1.1 CAMERAS

7.2.1.2 RECORDERS

7.2.2 PHYSICAL ACCESS CONTROL SYSTEM

7.2.2.1 BIOMETRICS

7.2.2.2 LOCKS

7.2.2.2.1 ELECTRONIC LOCKS

7.3 SERVICES

7.3.1 MANAGED SERVICES

7.3.2 PROFESSIONAL SERVICES

7.4 SOFTWARE

8 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION

8.1 OVERVIEW

8.2 SINGLE- FACTOR AUTHENTICATION

8.3 TWO- FACTOR AUTHENTICATION

8.4 THREE- FACTOR AUTHENTICATION

9 GCC CYBER SECURITY MARKET, BY APPLICATION

9.1 OVERVIEW

9.2 IDENTITY AND ACCESS MANAGEMENT

9.3 DATA SECURITY AND PRIVACY SERVICE OFFERING

9.4 GOVERNANCE RISK AND COMPLIANCE

9.5 UNIFIED VULNERABILITY MANAGEMENT SERVICE OFFERING

9.6 OTHERS

10 GCC CYBER SECURITY MARKET, BY SECURITY TYPE

10.1 OVERVIEW

10.2 INFRASTRUCTURE SECURITY

10.3 NETWORK SECURITY

10.4 APPLICATION SECURITY

10.5 CLOUD SECURITY

10.6 ENDPOINT SECURITY

10.7 OTHERS

11 GCC PHYSICAL AND CYBER SECURITY MARKET, BY DEPLOYMENT MODEL

11.1 OVERVIEW

11.2 ON-PREMISE

11.3 CLOUD

12 GCC PHYSICAL AND CYBER SECURITY MARKET, BY ENTERPRISE SIZE

12.1 OVERVIEW

12.2 LARGE SIZED ENTERPRISES

12.3 SMALL AND MEDIUM-SIZED ENTERPRISES

13 GCC PHYSICAL AND CYBER SECURITY MARKET, BY END USER

13.1 OVERVIEW

13.2 COMMERCIAL

13.3 GOVERNMENT

13.4 INDUSTRIAL

13.5 RESIDENTIAL

14 GCC CYBER SECURITY MARKET, COMPANY LANDSCAPE

14.1 COMPANY SHARE ANALYSIS: GCC

15 GCC PHYSICAL SECURITY MARKET, COMPANY LANDSCAPE

15.1 COMPANY SHARE ANALYSIS: GCC

16 SWOT ANALYSIS

16.1 DBMR ANALYSIS

16.1.1 STRENGTH

16.1.2 WEAKNESS

16.1.3 THREATS

16.1.4 OPPORTUNITY

17 COMPANY PROFILE

17.1 THALES GROUP

17.1.1 COMPANY SNAPSHOT

17.1.2 REVENUE ANALYSIS

17.1.3 PRODUCTS PORTFOLIO

17.1.4 RECENT DEVELOPMENTS

17.2 HANGZHOU HIKVISION DIGITAL TECHNOLOGY CO., LTD

17.2.1 COMPANY SNAPSHOT

17.2.2 REVENUE ANALYSIS

17.2.3 PRODUCT PORTFOLIO

17.2.4 RECENT DEVELOPMENTS

17.3 ACCENTURE

17.3.1 COMPANY SNAPSHOT

17.3.2 REVENUE ANALYSIS

17.3.3 SERVICE PORTFOLIO

17.3.4 RECENT DEVELOPMENTS

17.4 IDEMIA

17.4.1 COMPANY SNAPSHOT

17.4.2 PRODUCT PORTFOLIO

17.4.3 RECENT DEVELOPMENTS

17.5 BAE SYSTEMS

17.5.1 COMPANY SNAPSHOT

17.5.2 REVENUE ANALYSIS

17.5.3 SERVICE PORTFOLIO

17.5.4 RECENT DEVELOPMENT

17.6 FORTINET, INC.

17.6.1 COMPANY SNAPSHOT

17.6.2 REVENUE ANALYSIS

17.6.3 SERVICE PORTFOLIO

17.6.4 RECENT DEVELOPMENTS

17.7 PALO ALTO NETWORKS

17.7.1 COMPANY SNAPSHOT

17.7.2 REVENUE ANALYSIS

17.7.3 PRODUCT PORTFOLIO

17.7.4 RECENT DEVELOPMENT

17.8 AWARE, INC.

17.8.1 COMPANY SNAPSHOT

17.8.2 REVENUE ANALYSIS

17.8.3 PRODUCT PORTFOLIO

17.8.4 RECENT DEVELOPMENTS

17.9 AXIS COMMUNICATIONS AB

17.9.1 COMPANY SNAPSHOT

17.9.2 REVENUE ANALYSIS

17.9.3 PRODUCT PORTFOLIO

17.9.4 RECENT DEVELOPMENT

17.1 BOSCH SICHERHEITSSYSTEME GMBH

17.10.1 COMPANY SNAPSHOT

17.10.2 REVENUE ANALYSIS

17.10.3 PRODUCTS PORTFOLIO

17.10.4 RECENT DEVELOPMENT

17.11 CHECK POINT SOFTWARE TECHNOLOGIES LTD.

17.11.1 COMPANY SNAPSHOT

17.11.2 REVENUE ANALYSIS

17.11.3 PRODUCTS PORTFOLIO

17.11.4 RECENT DEVELOPMENTS

17.12 CISCO SYSTEMS, INC.

17.12.1 COMPANY SNAPSHOT

17.12.2 REVENUE ANALYSIS

17.12.3 PRODUCTS PORTFOLIO

17.12.4 RECENT DEVELOPMENTS

17.13 HEXAGON AB

17.13.1 COMPANY SNAPSHOT

17.13.2 REVENUE ANALYSIS

17.13.3 OFFERING PORTFOLIO

17.13.4 RECENT DEVELOPMENT

17.14 HID GLOBAL CORPORATION

17.14.1 COMPANY SNAPSHOT

17.14.2 PRODUCT PORTFOLIO

17.14.3 RECENT DEVELOPMENT

17.15 IBM CORPORATION

17.15.1 COMPANY SNAPSHOT

17.15.2 REVENUE ANALYSIS

17.15.3 PRODUCTS PORTFOLIO

17.15.4 RECENT DEVELOPMENTS

17.16 JOHNSON CONTROL

17.16.1 COMPANY SNAPSHOT

17.16.2 REVENUE ANALYSIS

17.16.3 PRODUCTS PORTFOLIO

17.16.4 RECENT DEVELOPMENTS

17.17 JUNIPER NETWORKS, INC.

17.17.1 COMPANY SNAPSHOT

17.17.2 REVENUE ANALYSIS

17.17.3 PRODUCTS PORTFOLIO

17.17.4 RECENT DEVELOPMENTS

17.18 MCAFEE, LLC

17.18.1 COMPANY SNAPSHOT

17.18.2 REVENUE ANALYSIS

17.18.3 PRODUCTS PORTFOLIO

17.18.4 RECENT DEVELOPMENTS

17.19 MICRO FOCUS

17.19.1 COMPANY SNAPSHOT

17.19.2 REVENUE ANALYSIS

17.19.3 PRODUCT PORTFOLIO

17.19.4 RECENT DEVELOPMENT

17.2 MICROSOFT

17.20.1 COMPANY SNAPSHOT

17.20.2 REVENUE ANALYSIS

17.20.3 PRODUCT PORTFOLIO

17.20.4 RECENT DEVELOPMENTS

17.21 ORACLE

17.21.1 COMPANY SNAPSHOT

17.21.2 REVENUE ANALYSIS

17.21.3 SERVICE CATEGORY

17.21.4 RECENT DEVELOPMENT

17.22 PELCO CORPORATIONS

17.22.1 COMPANY SNAPSHOT

17.22.2 REVENUE ANALYSIS

17.22.3 PRODUCTS PORTFOLIO

17.22.4 RECENT DEVELOPMENTS

17.23 RAPID7

17.23.1 COMPANY SNAPSHOT

17.23.2 REVENUE ANALYSIS

17.23.3 PRODUCT PORTFOLIO

17.23.4 RECENT DEVELOPMENTS

17.24 SPLUNK INC.

17.24.1 COMPANY SNAPSHOT

17.24.2 REVENUE ANALYSIS

17.24.3 PRODUCTS PORTFOLIO

17.24.4 RECENT DEVELOPMENT

17.25 TREND MICRO INCORPORATED

17.25.1 COMPANY SNAPSHOT

17.25.2 REVENUE ANALYSIS

17.25.3 PRODUCTS PORTFOLIO

17.25.4 RECENT DEVELOPMENTS

18 QUESTIONNAIRE

19 RELATED REPORTS

Liste des tableaux

TABLE 1 LIST OF LOCAL CYBER SECURITY PLAYERS

TABLE 2 LIST OF LOCAL PHYSICAL SECURITY PLAYERS

TABLE 3 GCC CYBER SECURITY MARKET, BY OFFERING, 2020-2029 (USD MILLION)

TABLE 4 GCC SERVICES IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 5 GCC SOLUTIONS/SOFTWARE IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 6 GCC PHYSICAL SECURITY MARKET, BY COMPONENT, 2020-2029 (USD MILLION)

TABLE 7 GCC HARWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 8 GCC VIDEO SURVEILLANCE SYSTEM IN HARDWRAE PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 9 GCC CAMERAS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 10 GCC RECORDERS IN VIDEO SURVEILLANCE SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 11 GCC PHYSICAL ACCESS CONTROL SYSTEM IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 12 GCC BIOMETRICS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 13 GCC LOCKS IN PHYSICAL ACCESS CONTROL SYSTEM PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 14 GCC ELECTRONIC LOCKS IN LOCKS PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 15 GCC SERVICES IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 16 GCC MANAGED SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 17 GCC PROFESSIONAL SERVICES IN SERVICES PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 18 GCC SOFTWARE IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 19 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2020-2029 (USD MILLION)

TABLE 20 GCC CYBER SECURITY MARKET, BY APPLICATION, 2020-2029 (USD MILLION)

TABLE 21 GCC CYBER SECURITY MARKET, BY SECURITY TYPE, 2020-2029 (USD MILLION)

TABLE 22 GCC PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 23 GCC CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 24 GCC PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 25 GCC CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2020-2029 (USD MILLION)

TABLE 26 GCC LARGE SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 27 GCC LARGE SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 28 GCC SMALL AND MEDIUM-SIZED ENTERPRISES IN PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 29 GCC SMALL AND MEDIUM-SIZED ENTERPRISES IN CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2020-2029 (USD MILLION)

TABLE 30 GCC PHYSICAL SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 31 GCC CYBER SECURITY MARKET, BY END USER, 2020-2029 (USD MILLION)

TABLE 32 GCC COMMERCIAL IN PHYSICAL SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 33 GCC COMMERCIAL IN CYBER SECURITY MARKET, BY TYPE, 2020-2029 (USD MILLION)

TABLE 34 GCC INDUSTRIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 35 GCC INDUSTRIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 36 GCC RESIDENTIAL IN PHYSICAL SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

TABLE 37 GCC RESIDENTIAL IN CYBER SECURITY MARKET, BY TYPE 2020-2029 (USD MILLION)

Liste des figures

FIGURE 1 GCC PHYSICAL AND CYBER SECURITY MARKET: SEGMENTATION

FIGURE 2 GCC PHYSICAL AND CYBER SECURITY MARKET: DATA TRIANGULATION

FIGURE 3 GCC PHYSICAL AND CYBER SECURITY MARKET: DROC ANALYSIS

FIGURE 4 GCC PHYSICAL SECURITY MARKET: GLOBAL VS REGIONAL ANALYSIS

FIGURE 5 GCC CYBER SECURITY MARKET: GLOBAL VS REGIONAL ANALYSIS

FIGURE 6 GCC PHYSICAL AND CYBER SECURITY MARKET: COMPANY RESEARCH ANALYSIS

FIGURE 7 GCC PHYSICAL AND CYBER SECURITY MARKET: INTERVIEW DEMOGRAPHICS

FIGURE 8 GCC PHYSICAL SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 9 GCC CYBER SECURITY MARKET: DBMR MARKET POSITION GRID

FIGURE 10 GCC CYBER SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 11 GCC PHYSICAL SECURITY MARKET: VENDOR SHARE ANALYSIS

FIGURE 12 GCC PHYSICAL SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 13 GCC CYBER SECURITY MARKET: MARKET END USER COVERAGE GRID

FIGURE 14 GCC CYBER SECURITY MARKET: SEGMENTATION

FIGURE 15 GCC PHYSICAL SECURITY MARKET: SEGMENTATION

FIGURE 16 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME IS EXPECTED TO DRIVE GCC PHYSICAL SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 17 EMERGENCE OF SMART INTERCONNECTED BUILDING/HOME IS EXPECTED TO DRIVE GCC CYBER SECURITY MARKET IN THE FORECAST PERIOD OF 2022 TO 2029

FIGURE 18 SERVICES SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF GCC CYBER SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 19 HARDWARE SEGMENT IS EXPECTED TO ACCOUNT FOR THE LARGEST SHARE OF GCC PHYSICAL SECURITY MARKET IN THE FORECASTED PERIOD OF 2022 & 2029

FIGURE 20 VALUE CHAIN FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 21 PORTERS FIVE FORCES ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 22 PESTLE ANALYSIS FOR PHYSICAL AND CYBER SECURITY MARKET

FIGURE 23 DRIVERS, RESTRAINTS, OPPORTUNITIES, AND CHALLENGES OF GCC PHYSICAL AND CYBER SECURITY MARKET

FIGURE 24 KEY STATS OF REMOTE WORK

FIGURE 25 GROWING PREVALENCE OF BIOMETRIC SOLUTIONS AMONG CONSUMER

FIGURE 26 TECHNOLOGY AMALGAMATION IN SMART HOME/ BUILDINGS

FIGURE 27 IMPACT OF CYBER SECURITY THREAT

FIGURE 28 PHISHING ATTACKS REPORTED IN RESPECTIVE COUNTRIES IN Q2, 2021

FIGURE 29 GCC CYBER SECURITY MARKET, BY OFFERING, 2021

FIGURE 30 GCC PHYSICAL SECURITY MARKET, BY COMPONENT, 2021

FIGURE 31 GCC PHYSICAL SECURITY MARKET, BY AUTHENTICATION, 2021

FIGURE 32 GCC CYBER SECURITY MARKET: BY APPLICATION, 2021

FIGURE 33 GCC CYBER SECURITY MARKET: BY SECURITY TYPE, 2021

FIGURE 34 GCC PHYSICAL SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 35 GCC CYBER SECURITY MARKET, BY DEPLOYMENT MODEL, 2021

FIGURE 36 GCC PHYSICAL SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 37 GCC CYBER SECURITY MARKET, BY ENTERPRISE SIZE, 2021

FIGURE 38 GCC PHYSICAL SECURITY MARKET: BY END USER, 2021

FIGURE 39 GCC CYBER SECURITY MARKET: BY END USER, 2021

FIGURE 40 GCC CYBER SECURITY MARKET: COMPANY SHARE 2021 (%)

FIGURE 41 GCC PHYSICAL SECURITY MARKET: COMPANY SHARE 2021 (%)

Méthodologie de recherche

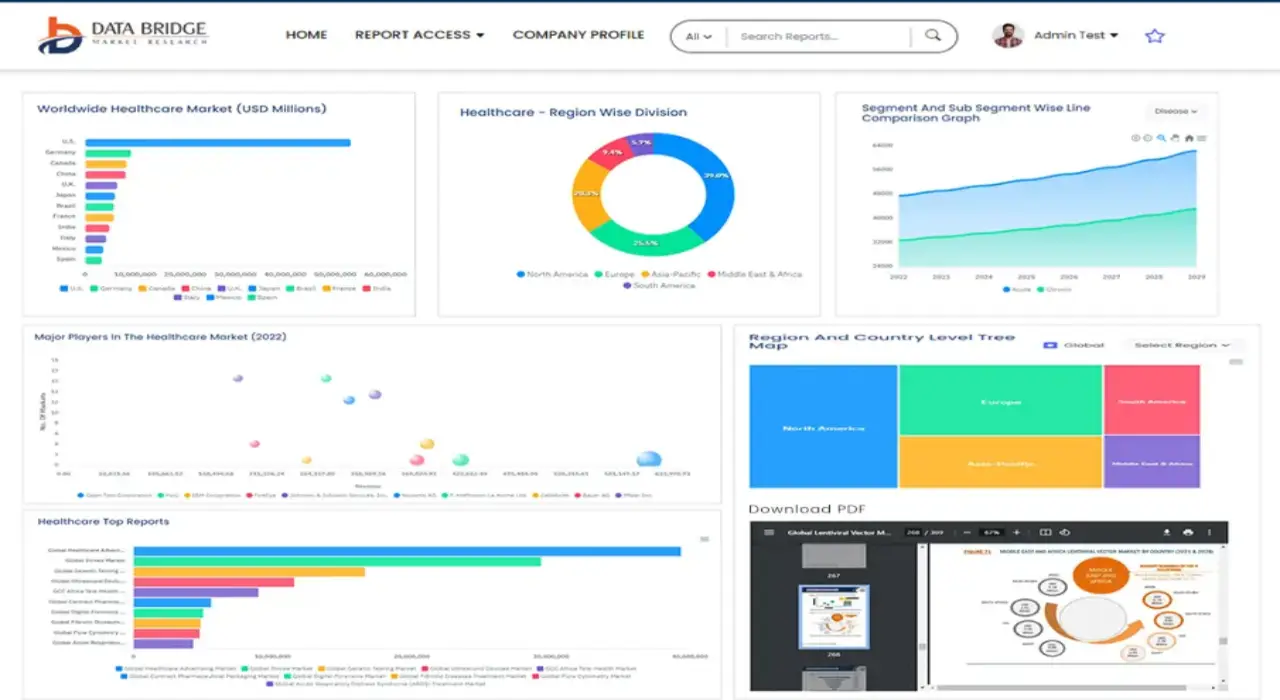

La collecte de données et l'analyse de l'année de base sont effectuées à l'aide de modules de collecte de données avec des échantillons de grande taille. L'étape consiste à obtenir des informations sur le marché ou des données connexes via diverses sources et stratégies. Elle comprend l'examen et la planification à l'avance de toutes les données acquises dans le passé. Elle englobe également l'examen des incohérences d'informations observées dans différentes sources d'informations. Les données de marché sont analysées et estimées à l'aide de modèles statistiques et cohérents de marché. De plus, l'analyse des parts de marché et l'analyse des tendances clés sont les principaux facteurs de succès du rapport de marché. Pour en savoir plus, veuillez demander un appel d'analyste ou déposer votre demande.

La méthodologie de recherche clé utilisée par l'équipe de recherche DBMR est la triangulation des données qui implique l'exploration de données, l'analyse de l'impact des variables de données sur le marché et la validation primaire (expert du secteur). Les modèles de données incluent la grille de positionnement des fournisseurs, l'analyse de la chronologie du marché, l'aperçu et le guide du marché, la grille de positionnement des entreprises, l'analyse des brevets, l'analyse des prix, l'analyse des parts de marché des entreprises, les normes de mesure, l'analyse globale par rapport à l'analyse régionale et des parts des fournisseurs. Pour en savoir plus sur la méthodologie de recherche, envoyez une demande pour parler à nos experts du secteur.

Personnalisation disponible

Data Bridge Market Research est un leader de la recherche formative avancée. Nous sommes fiers de fournir à nos clients existants et nouveaux des données et des analyses qui correspondent à leurs objectifs. Le rapport peut être personnalisé pour inclure une analyse des tendances des prix des marques cibles, une compréhension du marché pour d'autres pays (demandez la liste des pays), des données sur les résultats des essais cliniques, une revue de la littérature, une analyse du marché des produits remis à neuf et de la base de produits. L'analyse du marché des concurrents cibles peut être analysée à partir d'une analyse basée sur la technologie jusqu'à des stratégies de portefeuille de marché. Nous pouvons ajouter autant de concurrents que vous le souhaitez, dans le format et le style de données que vous recherchez. Notre équipe d'analystes peut également vous fournir des données sous forme de fichiers Excel bruts, de tableaux croisés dynamiques (Fact book) ou peut vous aider à créer des présentations à partir des ensembles de données disponibles dans le rapport.