Global Reporting Ot Security Market

حجم السوق بالمليار دولار أمريكي

CAGR :

%

USD

8.50 Billion

USD

22.05 Billion

2023

2031

USD

8.50 Billion

USD

22.05 Billion

2023

2031

| 2024 –2031 | |

| USD 8.50 Billion | |

| USD 22.05 Billion | |

|

|

|

|

تقرير السوق العالمي لأمن تكنولوجيا التشغيل، حسب النوع (الحلول والخدمات)، والنشر (في الموقع والسحابة والهجين)، والمستخدم النهائي (الطاقة والكهرباء والتعدين والنقل والتصنيع وغيرها) - اتجاهات الصناعة والتوقعات حتى عام 2031.

تقرير تحليل حجم سوق أمن تكنولوجيا التشغيل

يشهد سوق أمن تكنولوجيا التشغيل نموًا كبيرًا مدفوعًا بالتهديدات السيبرانية المتزايدة والاعتماد المتزايد على إنترنت الأشياء في البيئات الصناعية. تستثمر المؤسسات في حلول أمنية قوية لحماية البنية التحتية الحيوية، مما يؤدي إلى زيادة الطلب على تقنيات أمن تكنولوجيا التشغيل المتقدمة. بالإضافة إلى ذلك، يركز اللاعبون الرئيسيون على الابتكار والشراكات الاستراتيجية لتعزيز حضورهم في السوق ومعالجة تحديات الأمن المتطورة.

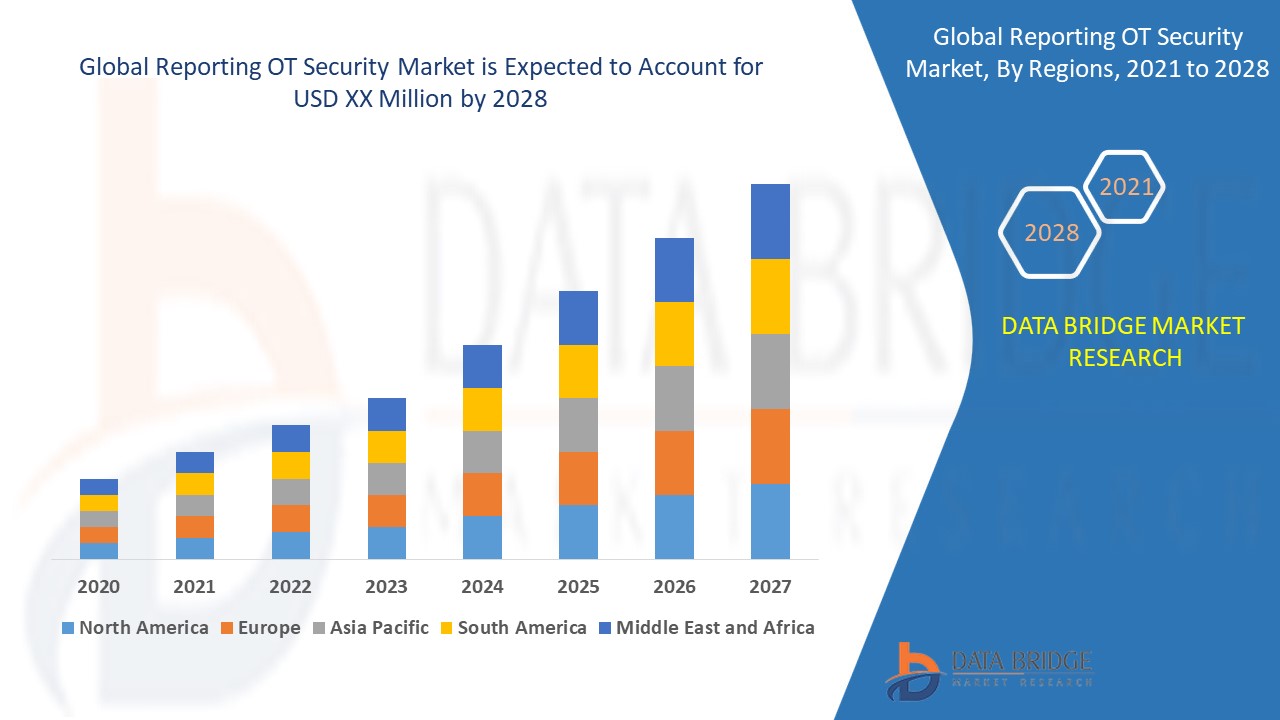

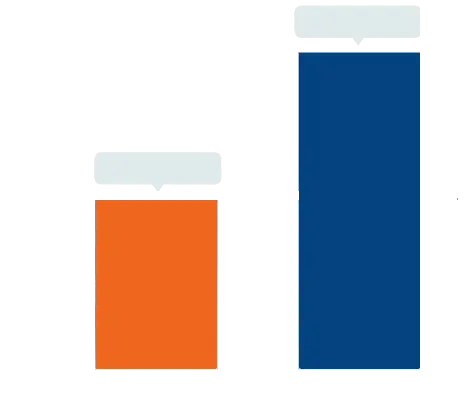

تم تقييم سوق أمن تكنولوجيا التشغيل العالمية بـ 8.50 مليار دولار أمريكي في عام 2023 ومن المتوقع أن يصل إلى 22.05 مليار دولار أمريكي بحلول عام 2031، مع معدل نمو سنوي مركب بنسبة 12.65٪ خلال الفترة المتوقعة من 2024 إلى 2031. بالإضافة إلى رؤى السوق مثل القيمة السوقية ومعدل النمو وشرائح السوق والتغطية الجغرافية واللاعبين في السوق وسيناريو السوق، يتضمن تقرير السوق الذي أعده فريق أبحاث سوق Data Bridge تحليلًا متعمقًا من الخبراء وتحليل الاستيراد / التصدير وتحليل التسعير وتحليل استهلاك الإنتاج وتحليل الهاون.

نطاق التقرير وتقسيم السوق

|

تقرير القياس |

تفاصيل |

|

|

فترة التنبؤ |

2024-2031 |

|

|

سنة الأساس |

2023 |

|

|

سنوات تاريخية |

2022 (قابلة للتخصيص حتى 2016-2021) |

|

|

وحدات كمية |

الإيرادات بالمليارات من الدولارات الأمريكية، الأحجام بالوحدات، التسعير بالدولار الأمريكي |

|

|

القطاعات المغطاة |

النوع (الحلول والخدمات)، النشر (محليًا، وسحابيًا، وهجينًا)، المستخدم النهائي (الطاقة والكهرباء، والتعدين، والنقل، والتصنيع، وغيرها) |

|

|

الدول المغطاة |

الولايات المتحدة الأمريكية، كندا، المكسيك، ألمانيا، فرنسا، المملكة المتحدة، هولندا، سويسرا، بلجيكا، روسيا، إيطاليا، إسبانيا، تركيا، بقية أوروبا، الصين، اليابان، الهند، كوريا الجنوبية، سنغافورة، ماليزيا، أستراليا، تايلاند، إندونيسيا، الفلبين، بقية دول آسيا والمحيط الهادئ (APAC)، المملكة العربية السعودية، الإمارات العربية المتحدة، إسرائيل، مصر، جنوب أفريقيا، بقية دول الشرق الأوسط وأفريقيا (MEA)، البرازيل، الأرجنتين وبقية دول أمريكا الجنوبية |

|

|

الجهات الفاعلة في السوق المشمولة |

VMware, Inc. (الولايات المتحدة)، Honeywell International Inc. (الولايات المتحدة)، Schneider Electric (فرنسا)، Cisco (الولايات المتحدة)، Broadcom (الولايات المتحدة)، Kaspersky Lab (روسيا)، General Electric (الولايات المتحدة)، Rockwell Automation, Inc. (الولايات المتحدة)، PAS Global LLC (الولايات المتحدة)، Fortinet, Inc. (الولايات المتحدة)، Palo Alto Networks (الولايات المتحدة)، Darktrace (المملكة المتحدة)، Forescout Technologies Inc. (الولايات المتحدة)، BAE Systems (المملكة المتحدة)، Centrify Corporation (الولايات المتحدة)، Check Point Software Technologies Ltd (إسرائيل)، FireEye, Inc. (الولايات المتحدة)، IBM Corporation (الولايات المتحدة)، LogRhythm, Inc. (الولايات المتحدة)، Lockheed Martin Corporation (الولايات المتحدة) |

|

|

فرص السوق |

|

|

تعريف السوق

يتضمن إعداد التقارير عن أمن تكنولوجيا التشغيل مراقبة وتوثيق الحالة الأمنية للأنظمة التي تتحكم في العمليات الصناعية، مثل مصانع التصنيع وشبكات الطاقة وشبكات النقل. ويشمل ذلك تحديد نقاط الضعف وتتبع التهديدات المحتملة وضمان الامتثال لمعايير الأمان لحماية البنية الأساسية الحيوية من الهجمات الإلكترونية والاضطرابات. يساعد هذا التقرير المؤسسات على الحفاظ على سلامة وسلامة عملياتها الصناعية.

إعداد التقارير عن ديناميكيات سوق أمن تكنولوجيا التشغيل

السائقين

- ارتفاع في الاستثمارات الحكومية في أمن تكنولوجيا التشغيل

تخصص الحكومات في جميع أنحاء العالم أموالاً بشكل متزايد لتعزيز الأمن السيبراني للبنية التحتية الحيوية، مثل شبكات الطاقة وشبكات النقل وأنظمة إمدادات المياه. وغالبًا ما تأتي هذه الاستثمارات مصحوبة بتفويضات لمراقبة الأمن والإبلاغ الصارمين لضمان الامتثال لمعايير وأنظمة الأمن الوطني. ويدعم التمويل المعزز تطوير ونشر حلول أمن تكنولوجيا التشغيل المتقدمة، والتي تتضمن قدرات إعداد التقارير الشاملة. ويعزز هذا التركيز الحكومي على أمن تكنولوجيا التشغيل نمو السوق ويساعد في بناء أنظمة بيئية صناعية مرنة وآمنة.

على سبيل المثال، في فبراير 2023، يؤكد تخصيص صندوق تحديث التكنولوجيا (TMF) ما يقرب من 650 مليون دولار أمريكي على زيادة الاستثمارات الحكومية في أمن تكنولوجيا التشغيل. يهدف هذا التمويل إلى تعزيز الأمن السيبراني والخدمات الرقمية عبر الوكالات الفيدرالية، مما يسلط الضوء على نهج استباقي لتعزيز مرونة البنية التحتية الحيوية من خلال تدابير أمن تكنولوجيا التشغيل المتقدمة وقدرات إعداد التقارير القوية.

- تزايد استخدام تقنيات إنترنت الأشياء

تزيد أجهزة إنترنت الأشياء المدمجة في بيئات التكنولوجيا التشغيلية من الاتصال والأتمتة ولكنها تقدم أيضًا تحديات أمنية جديدة. يصبح الإبلاغ عن أمان التكنولوجيا التشغيلية أمرًا ضروريًا لمراقبة وإدارة مساحة الهجوم الموسعة التي تنشأ عن أجهزة إنترنت الأشياء المترابطة. تحتاج المؤسسات إلى تقارير شاملة للكشف عن نقاط الضعف ومراقبة سلوك الأجهزة والاستجابة للتهديدات المحتملة على الفور.

وهذا يضمن سلامة وموثوقية العمليات الصناعية الحرجة مع الامتثال للمتطلبات التنظيمية. ويدعم إعداد التقارير الأمنية الفعالة لتكنولوجيا التشغيل الثقة في عمليات نشر إنترنت الأشياء، ويدعم الكفاءة التشغيلية والمرونة في بيئة صناعية مترابطة بشكل متزايد. على سبيل المثال، في أبريل 2023، أطلقت شركة Trustwave Holdings, Inc. عرض تشخيص نضج أمان تكنولوجيا التشغيل بما يتماشى مع التبني المتزايد لتقنيات إنترنت الأشياء في القطاعات الصناعية. ومن خلال الاستفادة من معايير مثل إطار عمل الأمن السيبراني NIST وIEC 62443، تساعد خدمة التشخيص هذه المؤسسات على تقييم وتعزيز وضع أمن تكنولوجيا التشغيل لديها بشكل شامل. كما تعالج الحاجة إلى إعداد تقارير قوية من خلال تقييم الأمان عبر الأشخاص والعمليات والتكنولوجيا، وبالتالي دعم الإدارة الاستباقية لمخاطر الأمن المتعلقة بإنترنت الأشياء والامتثال التنظيمي.

فرص

- تزايد تقليل المخاطر التشغيلية بين المنظمات

تعطي المنظمات الأولوية لتقليل المخاطر التشغيلية باعتبارها محركًا أساسيًا في سوق تقارير أمن تكنولوجيا التشغيل. من خلال تنفيذ تقارير أمنية شاملة لأنظمة التحكم الصناعي (ICS)، يمكنهم تحديد نقاط الضعف والتهديدات التي قد تعطل العمليات الحرجة. يسمح لهم هذا النهج الاستباقي بالتخفيف من المخاطر بشكل استباقي قبل أن تتفاقم إلى اضطرابات كبيرة أو خسائر مالية. يساعد الإبلاغ الفعال أيضًا المنظمات على الامتثال للوائح ومعايير الصناعة، مما يعزز المرونة التشغيلية الشاملة. يكتسب أصحاب المصلحة، بما في ذلك العملاء والمستثمرون، الثقة في قدرة المنظمة على حماية بنيتها التحتية والحفاظ على استمرارية التشغيل، وبالتالي تعزيز الثقة والموثوقية في السوق.

- التهديدات السيبرانية العالية

تشكل التهديدات السيبرانية العالية التي تستهدف الأنظمة الصناعية، مثل SCADA وDCS، محركات محورية لسوق تقارير أمن تكنولوجيا التشغيل. تشكل هذه التهديدات مخاطر كبيرة على البنية التحتية الحيوية، بما في ذلك مصانع التصنيع والمرافق وشبكات النقل. تعد آليات الإبلاغ الفعّالة ضرورية لمراقبة وتوثيق نقاط الضعف الأمنية والحوادث وأنشطة الاستجابة بشكل مستمر. يساعد هذا النهج الاستباقي المؤسسات على اكتشاف التهديدات في وقت مبكر وتخفيف الأضرار المحتملة وتعزيز مرونة الأمن السيبراني بشكل عام. مع قيام الصناعات برقمنة ودمج أجهزة إنترنت الأشياء في عملياتها، أصبحت الحاجة إلى إعداد تقارير قوية لمعالجة التهديدات السيبرانية المتطورة أمرًا بالغ الأهمية للحفاظ على استمرارية التشغيل والحماية من المخاطر المالية والسمعة.

القيود/التحديات

- تكاليف التنفيذ المرتفعة

يتطلب تنفيذ أنظمة إعداد التقارير القوية لتكنولوجيا التشغيل استثمارات كبيرة في تقنيات الأمن السيبراني المتخصصة، بما في ذلك أنظمة اكتشاف التسلل وأدوات المراقبة ومنصات تحليل البيانات المصممة خصيصًا للبيئات الصناعية. بالإضافة إلى ذلك، تضيف التكاليف المستمرة للصيانة والتحديثات وتدريب الموظفين إلى العبء المالي. إن تعقيد دمج هذه الأنظمة مع البنية التحتية الحالية يزيد من التكاليف، مما يتطلب غالبًا حلولًا مخصصة وخدمات استشارية. بالنسبة للمؤسسات، وخاصة الأصغر منها ذات الميزانيات المحدودة، يمكن أن تكون هذه النفقات باهظة، مما يعيق قدرتها على تحقيق تقارير أمنية شاملة لتكنولوجيا التشغيل وقد يجعلها عرضة للتهديدات السيبرانية.

- الافتقار إلى القوى العاملة الماهرة

تتطلب أنظمة التحكم الصناعي (ICS) خبرة متخصصة في الأمن السيبراني لمراقبة التهديدات والحوادث الأمنية وتحليلها والإبلاغ عنها بشكل فعال. ومع ذلك، هناك نقص في المتخصصين الذين يتمتعون بالمهارات والخبرة اللازمة في كل من بيئات تكنولوجيا التشغيل والأمن السيبراني. يعيق هذا النقص قدرة المؤسسات على تنفيذ وإدارة أنظمة إعداد التقارير القوية، مما يؤدي إلى فجوات في اكتشاف التهديدات والاستجابة للحوادث والوضع الأمني العام. بالإضافة إلى ذلك، فإن تدريب الموظفين الجدد لسد هذه الفجوة قد يستغرق وقتًا طويلاً ومكلفًا، مما يؤدي إلى تأخير تبني وفعالية حلول إعداد التقارير الأمنية لتكنولوجيا التشغيل عبر الصناعات.

يقدم تقرير السوق هذا تفاصيل عن التطورات الحديثة الجديدة واللوائح التجارية وتحليل الاستيراد والتصدير وتحليل الإنتاج وتحسين سلسلة القيمة وحصة السوق وتأثير اللاعبين المحليين والمحليين في السوق وتحليل الفرص من حيث جيوب الإيرادات الناشئة والتغييرات في لوائح السوق وتحليل نمو السوق الاستراتيجي وحجم السوق ونمو سوق الفئات ومنافذ التطبيق والهيمنة وموافقات المنتجات وإطلاق المنتجات والتوسعات الجغرافية والابتكارات التكنولوجية في السوق. للحصول على مزيد من المعلومات حول السوق، اتصل بـ Data Bridge Market Research للحصول على موجز محلل، وسيساعدك فريقنا في اتخاذ قرار سوقي مستنير لتحقيق نمو السوق.

التطورات الأخيرة

- في يونيو 2023، تعاونت شركة L&T Technology Services Limited مع Palo Alto Networks كشريك مزود لخدمات الأمان المُدارة (MSSP) لعروض أمان تكنولوجيا التشغيل. تهدف هذه الشراكة إلى توسيع نطاق خدمات الأمان التي تقدمها L&T للعملاء في مختلف القطاعات الصناعية، وتعزيز قدراتهم على أمن التكنولوجيا التشغيلية.

- في مايو 2022، اشترت شركة Broadcom شركة VMware مقابل 61 مليار دولار أمريكي. ومن خلال هذا الاستحواذ، ستعيد مجموعة Broadcom Software Group تسمية نفسها وتعمل تحت اسم VMware، مما يدمج حلول البنية الأساسية وبرامج الأمان من Broadcom في محفظة VMware لتقديم مجموعة أوسع من الخدمات.

- في ديسمبر 2021، أطلقت شركة VMware, Inc. خدمة VMware Carbon Black Cloud Managed Detection and Response (MDR). تم تصميم هذه الخدمة لمساعدة الشركات التي تعاني من نقص في مراكز العمليات الأمنية (SOCs) من خلال معالجة الثغرات في تدابيرها الأمنية الناجمة عن مشهد التهديدات سريع التطور

تقرير نطاق سوق أمن تكنولوجيا التشغيل

يتم تقسيم السوق على أساس النوع والنشر والمستخدم النهائي. سيساعدك النمو بين هذه القطاعات على تحليل قطاعات النمو الضئيلة في الصناعات وتزويد المستخدمين بنظرة عامة قيمة على السوق ورؤى السوق لمساعدتهم على اتخاذ قرارات استراتيجية لتحديد تطبيقات السوق الأساسية.

يكتب

- حل

- أمان نقطة نهاية OT

- تقسيم شبكة OT

- اكتشاف الشذوذ

- الاستجابة للحوادث والإبلاغ عنها

- آحرون

- خدمات

- مُدار

- احترافي

- خدمات الاستشارات

- خدمات النشر والتنفيذ

النشر

- في الموقع

- سحاب

- هجين

المستخدم النهائي

- الطاقة والكهرباء

- التعدين

- مواصلات

- تصنيع

- آحرون

إعداد التقارير التحليلية/الرؤى حول منطقة سوق أمن تكنولوجيا التشغيل

يتم تحليل السوق وتوفير معلومات حول حجم السوق والحجم حسب البلد والنوع والنشر والمستخدم النهائي كما هو مذكور أعلاه.

الدول المشمولة في تقرير السوق هي الولايات المتحدة وكندا والمكسيك والبرازيل والأرجنتين وبقية أمريكا الجنوبية وألمانيا وإيطاليا والمملكة المتحدة وفرنسا وإسبانيا وهولندا وبلجيكا وسويسرا وتركيا وروسيا وبقية أوروبا واليابان والصين والهند وكوريا الجنوبية وأستراليا وسنغافورة وماليزيا وتايلاند وإندونيسيا والفلبين وبقية دول آسيا والمحيط الهادئ (APAC) والمملكة العربية السعودية والإمارات العربية المتحدة وجنوب أفريقيا ومصر وإسرائيل وبقية دول الشرق الأوسط وأفريقيا (MEA).

تهيمن أمريكا الشمالية على السوق بفضل الاستثمارات الكبيرة في البحث والتطوير من قبل قطاعي تكنولوجيا المعلومات والاتصالات، إلى جانب التقدم التكنولوجي السريع. تستفيد المنطقة من إطار تنظيمي مواتٍ، وتوقعات عملاء متزايدة، ومنافسة شديدة في السوق. تساهم هذه العوامل مجتمعة في هيمنة أمريكا الشمالية على مشهد أمن تكنولوجيا التشغيل.

من المتوقع أن تشهد منطقة آسيا والمحيط الهادئ نموًا سريعًا بسبب التوسع الصناعي ووجود العديد من منظمات التصنيع. هناك حاجة متزايدة لتوحيد عمليات الكشف عن التهديدات والوقاية منها في هذه المنطقة. بالإضافة إلى ذلك، تؤكد الشركات بشكل متزايد على أهمية تدابير الأمن، مما يدفع الطلب على حلول الأمن المتقدمة.

يوفر قسم الدولة في تقرير سوق برامج أتمتة قوة المبيعات العالمية أيضًا عوامل التأثير الفردية على السوق والتغييرات في التنظيم في السوق محليًا والتي تؤثر على الاتجاهات الحالية والمستقبلية للسوق. نقاط البيانات مثل أحجام الاستهلاك ومواقع الإنتاج والكميات وتحليل الاستيراد والتصدير وتحليل اتجاه الأسعار وتكلفة المواد الخام وتحليل سلسلة القيمة النهائية والعليا هي بعض المؤشرات الرئيسية المستخدمة للتنبؤ بسيناريو السوق للدول الفردية. أيضًا، يتم النظر في وجود وتوافر العلامات التجارية العالمية والتحديات التي تواجهها بسبب المنافسة الكبيرة أو النادرة من العلامات التجارية المحلية والمحلية وتأثير التعريفات الجمركية المحلية وطرق التجارة أثناء تقديم تحليل توقعات لبيانات الدولة.

تحليل حصة سوق أمن تكنولوجيا التشغيل في المشهد التنافسي وإعداد التقارير

يوفر المشهد التنافسي للسوق تفاصيل حسب المنافس. وتشمل التفاصيل نظرة عامة على الشركة، والبيانات المالية للشركة، والإيرادات المولدة، وإمكانات السوق، والاستثمار في البحث والتطوير، ومبادرات السوق الجديدة، والحضور العالمي، ومواقع الإنتاج والمرافق، والقدرات الإنتاجية، ونقاط القوة والضعف في الشركة، وإطلاق المنتج، وعرض المنتج ونطاقه، وهيمنة التطبيق. وتتعلق نقاط البيانات المذكورة أعلاه فقط بتركيز الشركات فيما يتعلق بالسوق.

بعض اللاعبين الرئيسيين العاملين في السوق هم:

- شركة VMware, Inc. (الولايات المتحدة)

- شركة هونيويل الدولية (الولايات المتحدة)

- شنايدر إلكتريك (فرنسا)

- سيسكو (الولايات المتحدة)

- برودكوم (الولايات المتحدة)

- كاسبيرسكي لاب (روسيا)

- جنرال إلكتريك (الولايات المتحدة)

- شركة روكويل أوتوميشن (الولايات المتحدة)

- شركة باس العالمية المحدودة (الولايات المتحدة)

- فورتينت، المحدودة (الولايات المتحدة)

- شبكات بالو ألتو (الولايات المتحدة)

- دارك تريس (المملكة المتحدة)

- شركة فورسكاوت للتكنولوجيا (الولايات المتحدة)

- بي أيه إي سيستمز (المملكة المتحدة)

- شركة سنتريفاي (الولايات المتحدة)

- شركة تشيك بوينت لتقنيات البرمجيات المحدودة (إسرائيل)

- شركة فاير آي (الولايات المتحدة)

- شركة آي بي إم (الولايات المتحدة)

- شركة LogRhythm، (الولايات المتحدة)

- شركة لوكهيد مارتن (الولايات المتحدة)

SKU-

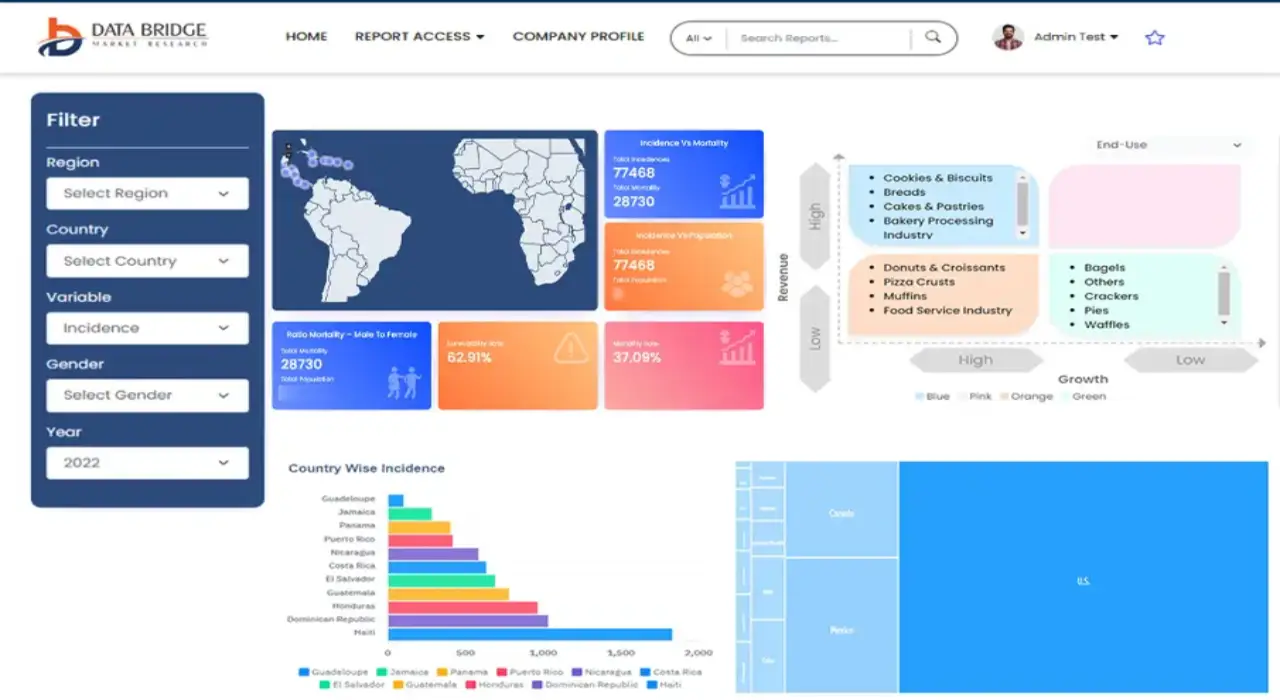

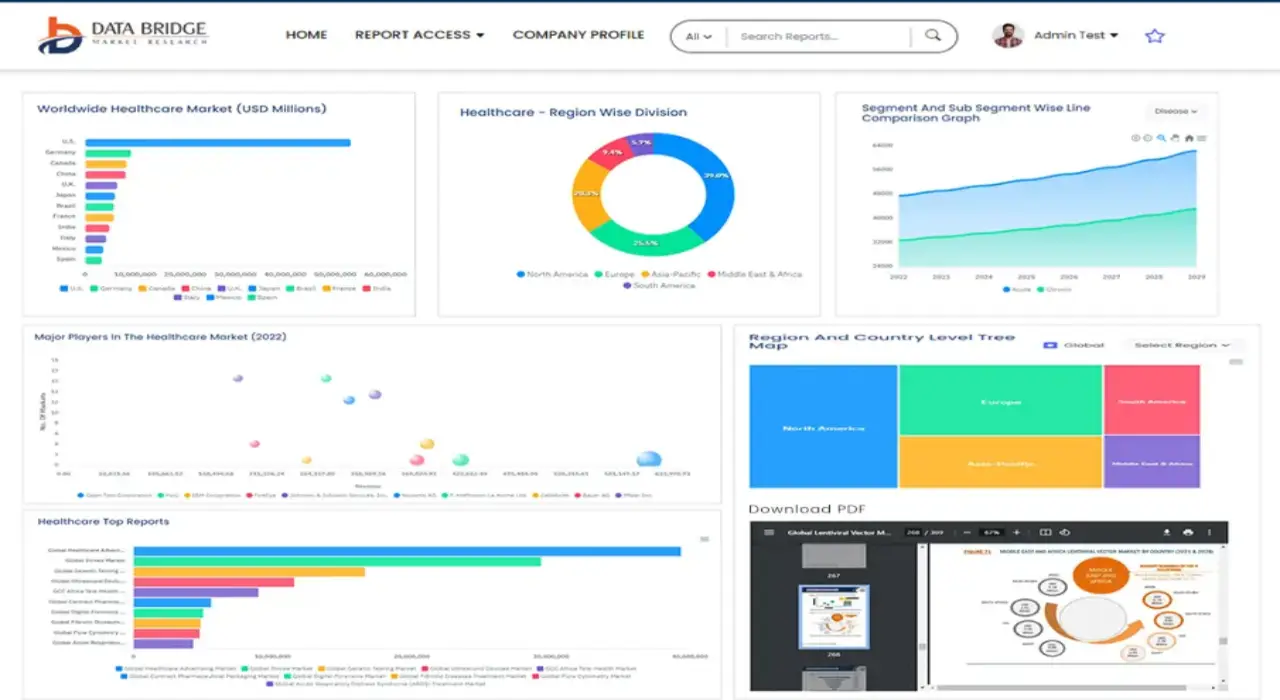

احصل على إمكانية الوصول عبر الإنترنت إلى التقرير الخاص بأول سحابة استخبارات سوقية في العالم

- لوحة معلومات تحليل البيانات التفاعلية

- لوحة معلومات تحليل الشركة للفرص ذات إمكانات النمو العالية

- إمكانية وصول محلل الأبحاث للتخصيص والاستعلامات

- تحليل المنافسين باستخدام لوحة معلومات تفاعلية

- آخر الأخبار والتحديثات وتحليل الاتجاهات

- استغل قوة تحليل المعايير لتتبع المنافسين بشكل شامل

منهجية البحث

يتم جمع البيانات وتحليل سنة الأساس باستخدام وحدات جمع البيانات ذات أحجام العينات الكبيرة. تتضمن المرحلة الحصول على معلومات السوق أو البيانات ذات الصلة من خلال مصادر واستراتيجيات مختلفة. تتضمن فحص وتخطيط جميع البيانات المكتسبة من الماضي مسبقًا. كما تتضمن فحص التناقضات في المعلومات التي شوهدت عبر مصادر المعلومات المختلفة. يتم تحليل بيانات السوق وتقديرها باستخدام نماذج إحصائية ومتماسكة للسوق. كما أن تحليل حصة السوق وتحليل الاتجاهات الرئيسية هي عوامل النجاح الرئيسية في تقرير السوق. لمعرفة المزيد، يرجى طلب مكالمة محلل أو إرسال استفسارك.

منهجية البحث الرئيسية التي يستخدمها فريق بحث DBMR هي التثليث البيانات والتي تتضمن استخراج البيانات وتحليل تأثير متغيرات البيانات على السوق والتحقق الأولي (من قبل خبراء الصناعة). تتضمن نماذج البيانات شبكة تحديد موقف البائعين، وتحليل خط زمني للسوق، ونظرة عامة على السوق ودليل، وشبكة تحديد موقف الشركة، وتحليل براءات الاختراع، وتحليل التسعير، وتحليل حصة الشركة في السوق، ومعايير القياس، وتحليل حصة البائعين على المستوى العالمي مقابل الإقليمي. لمعرفة المزيد عن منهجية البحث، أرسل استفسارًا للتحدث إلى خبراء الصناعة لدينا.

التخصيص متاح

تعد Data Bridge Market Research رائدة في مجال البحوث التكوينية المتقدمة. ونحن نفخر بخدمة عملائنا الحاليين والجدد بالبيانات والتحليلات التي تتطابق مع هدفهم. ويمكن تخصيص التقرير ليشمل تحليل اتجاه الأسعار للعلامات التجارية المستهدفة وفهم السوق في بلدان إضافية (اطلب قائمة البلدان)، وبيانات نتائج التجارب السريرية، ومراجعة الأدبيات، وتحليل السوق المجدد وقاعدة المنتج. ويمكن تحليل تحليل السوق للمنافسين المستهدفين من التحليل القائم على التكنولوجيا إلى استراتيجيات محفظة السوق. ويمكننا إضافة عدد كبير من المنافسين الذين تحتاج إلى بيانات عنهم بالتنسيق وأسلوب البيانات الذي تبحث عنه. ويمكن لفريق المحللين لدينا أيضًا تزويدك بالبيانات في ملفات Excel الخام أو جداول البيانات المحورية (كتاب الحقائق) أو مساعدتك في إنشاء عروض تقديمية من مجموعات البيانات المتوفرة في التقرير.