Global Security Policy Management Zero Trust Security Market

Tamaño del mercado en miles de millones de dólares

Tasa de crecimiento anual compuesta (CAGR) :

%

USD

42.04 Billion

USD

130.42 Billion

2025

2033

USD

42.04 Billion

USD

130.42 Billion

2025

2033

| 2026 –2033 | |

| USD 42.04 Billion | |

| USD 130.42 Billion | |

|

|

|

|

Segmentación del mercado de seguridad de confianza cero para la gestión de políticas de seguridad global, por tipo de autenticación (autenticación de factor único y autenticación multifactor), implementación (local, en la nube), tamaño de la organización (pymes y grandes empresas), sector vertical (banca, servicios financieros y seguros, TI y telecomunicaciones, gobierno y defensa, energía y servicios públicos, atención médica, comercio minorista y comercio electrónico, otros): tendencias de la industria y pronóstico hasta 2033.

Tamaño del mercado de seguridad de confianza cero para la gestión de políticas de seguridad global

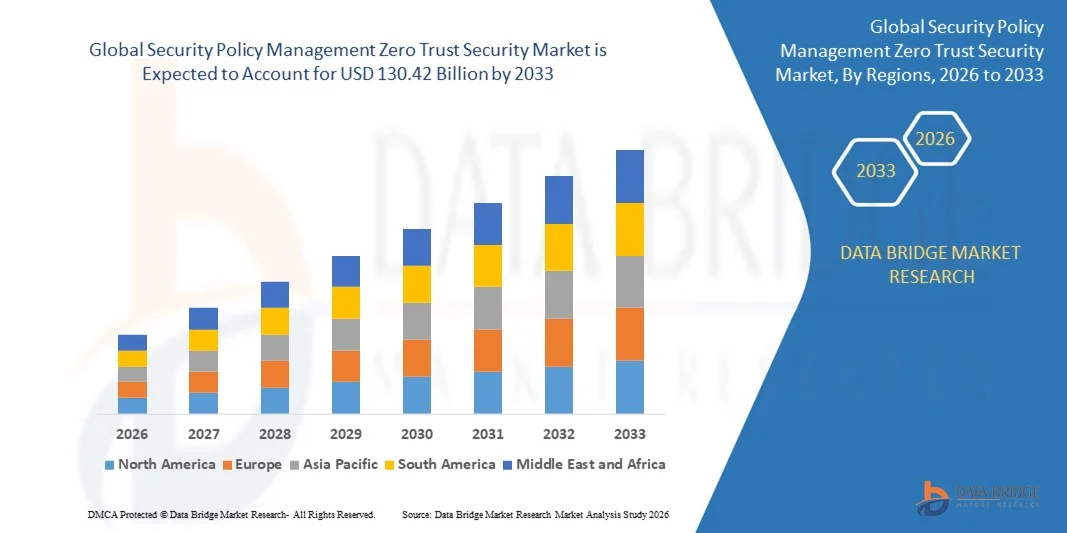

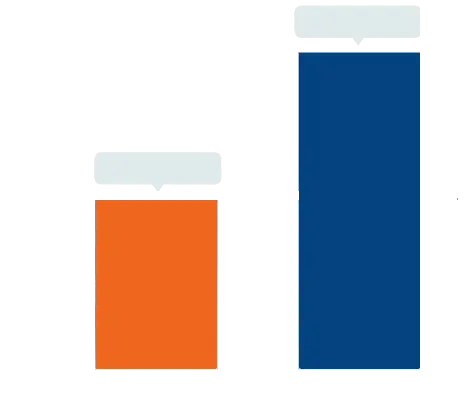

- El tamaño del mercado global de seguridad de confianza cero en gestión de políticas de seguridad se valoró en USD 42,04 mil millones en 2025 y se proyecta que alcance los USD 130,42 mil millones para 2033 , creciendo a una CAGR del 15,20% durante el período de pronóstico.

- La expansión del mercado está impulsada principalmente por la creciente adopción de infraestructuras basadas en la nube, movilidad empresarial y marcos de ciberseguridad avanzados, lo que impulsa a las organizaciones a implementar modelos sólidos de seguridad de confianza cero.

- Además, los crecientes requisitos de cumplimiento normativo, el aumento de las ciberamenazas y la demanda de entornos de TI seguros, fluidos y escalables refuerzan la necesidad de soluciones integrales de gestión de políticas de seguridad. Estos factores, en conjunto, aceleran la implementación de arquitecturas de confianza cero, impulsando así el crecimiento del mercado.

Análisis del mercado de seguridad de confianza cero en la gestión de políticas de seguridad global

- Las soluciones de seguridad Zero Trust, que brindan verificación continua y control de acceso granular para usuarios, dispositivos y aplicaciones, se están convirtiendo en componentes esenciales de los marcos de ciberseguridad empresarial modernos, tanto en entornos corporativos como gubernamentales, debido a su capacidad para reducir los riesgos de infracciones, aplicar el acceso con el mínimo privilegio e integrarse perfectamente con la infraestructura de TI existente.

- La creciente demanda de seguridad de confianza cero está impulsada principalmente por la creciente frecuencia y sofisticación de los ciberataques, la adopción generalizada de servicios en la nube y la necesidad de entornos de trabajo remotos seguros.

- América del Norte dominó el mercado de seguridad de confianza cero en gestión de políticas de seguridad global con la mayor participación en los ingresos del 33 % en 2025, impulsada por la adopción temprana de marcos de ciberseguridad avanzados, estándares regulatorios estrictos y la presencia de proveedores de tecnología líderes, mientras que Estados Unidos fue testigo de un crecimiento sustancial en las implementaciones de confianza cero en empresas, agencias gubernamentales y sectores de infraestructura crítica.

- Se espera que Asia-Pacífico sea la región de más rápido crecimiento en el mercado de seguridad de confianza cero de gestión de políticas de seguridad global durante el período de pronóstico debido a la rápida transformación digital, el aumento del gasto en TI empresarial y la mayor conciencia de las amenazas a la ciberseguridad.

- El segmento de autenticación multifactor dominó el mercado con una participación en los ingresos del 58,4 % en 2025, impulsado por el aumento de las amenazas a la ciberseguridad y los requisitos de cumplimiento normativo que exigen una verificación de identidad más sólida.

Alcance del informe y gestión de políticas de seguridad global Segmentación del mercado de seguridad de confianza cero

|

Atributos |

Gestión de políticas de seguridad: Confianza cero: Perspectivas clave del mercado |

|

Segmentos cubiertos |

|

|

Países cubiertos |

América del norte

Europa

Asia-Pacífico

Oriente Medio y África

Sudamerica

|

|

Actores clave del mercado |

• Cisco Systems (EE. UU.) |

|

Oportunidades de mercado |

|

|

Conjuntos de información de datos de valor añadido |

Además de los conocimientos del mercado, como el valor de mercado, la tasa de crecimiento, los segmentos del mercado, la cobertura geográfica, los actores del mercado y el escenario del mercado, el informe de mercado elaborado por el equipo de investigación de mercado de Data Bridge incluye un análisis experto en profundidad, análisis de importación/exportación, análisis de precios, análisis de consumo de producción y análisis pestle. |

Tendencias del mercado de seguridad de confianza cero en la gestión de políticas de seguridad global

Seguridad y automatización mejoradas mediante la integración de IA y aprendizaje automático

- Una tendencia significativa y en auge en el mercado global de gestión de políticas de seguridad de confianza cero es la creciente integración de la inteligencia artificial (IA) y el aprendizaje automático (ML) con la gestión de políticas de seguridad y los marcos de confianza cero. Esta convergencia permite una detección de amenazas más inteligente, la aplicación automatizada de políticas y controles de acceso adaptativos, lo que mejora significativamente la ciberseguridad organizacional.

- Por ejemplo, plataformas como Prisma Access de Palo Alto Networks y Cisco Zero Trust utilizan análisis basados en IA para supervisar continuamente el comportamiento de los usuarios, detectar anomalías y ajustar automáticamente los privilegios de acceso, reduciendo así el riesgo de infracciones. De igual forma, Okta Identity Cloud utiliza el aprendizaje automático para identificar patrones de inicio de sesión arriesgados y solicitar la autenticación avanzada solo cuando sea necesario, equilibrando la seguridad con la comodidad del usuario.

- La integración de IA en arquitecturas de confianza cero permite la detección predictiva de amenazas, la respuesta automatizada a actividades sospechosas y la recomendación de políticas inteligentes. Por ejemplo, CrowdStrike Falcon emplea aprendizaje automático para analizar el comportamiento de los endpoints en tiempo real, mientras que los sistemas de gestión de identidades y accesos basados en IA pueden adaptar dinámicamente los permisos en función de factores de riesgo contextuales.

- La integración fluida de IA y ML con marcos de confianza cero facilita la gestión centralizada en entornos de TI complejos. Las organizaciones pueden supervisar los controles de acceso, la seguridad de endpoints, las aplicaciones en la nube y la actividad de la red desde una única interfaz, lo que permite una visibilidad completa y la aplicación automatizada de políticas de seguridad.

- Esta tendencia hacia sistemas de seguridad más inteligentes, adaptativos y automatizados está transformando las expectativas empresariales en materia de ciberseguridad. En consecuencia, empresas como Zscaler, Fortinet y Microsoft están desarrollando soluciones basadas en IA con funciones como la evaluación continua de riesgos, la remediación automatizada de amenazas y la gestión adaptativa del acceso basada en análisis en tiempo real.

- La demanda de soluciones de seguridad de confianza cero mejoradas con IA y aprendizaje automático está creciendo rápidamente en los sectores empresariales, gubernamentales y de infraestructura crítica, a medida que las organizaciones priorizan cada vez más la mitigación proactiva de amenazas, la eficiencia operativa y la gestión optimizada de la seguridad.

Dinámica del mercado de seguridad de confianza cero en la gestión de políticas de seguridad global

Conductor

Necesidad creciente debido a las crecientes amenazas a la ciberseguridad y la transformación digital

- La creciente prevalencia de ciberataques sofisticados, violaciones de datos y requisitos de cumplimiento normativo, junto con la aceleración de las iniciativas de transformación digital en las empresas, es un impulsor importante de la mayor demanda de soluciones de seguridad de confianza cero.

- Por ejemplo, en 2025, Microsoft amplió sus capacidades de Confianza Cero en Microsoft 365 y Azure, integrando protección de identidad basada en IA y políticas de acceso condicional para proteger los entornos locales y en la nube. Se espera que estas iniciativas de empresas líderes impulsen el crecimiento del mercado durante el período de pronóstico.

- A medida que las organizaciones se vuelven más conscientes de las amenazas de seguridad en constante evolución y las limitaciones de las defensas tradicionales basadas en el perímetro, las arquitecturas Zero Trust ofrecen características avanzadas como verificación continua, políticas de acceso adaptativas y monitoreo de amenazas en tiempo real, lo que proporciona una actualización atractiva sobre los marcos de seguridad tradicionales.

- Además, la creciente adopción de servicios en la nube, modelos de trabajo remoto y sistemas empresariales interconectados está haciendo de Zero Trust Security un componente integral de los entornos de TI modernos, garantizando una protección perfecta en redes, aplicaciones y puntos finales.

- La capacidad de implementar el acceso con privilegios mínimos, supervisar el comportamiento de los usuarios y responder dinámicamente a posibles amenazas son factores clave que impulsan la adopción de soluciones de Confianza Cero en empresas, organismos gubernamentales y sectores de infraestructura crítica. La tendencia hacia una gestión de seguridad escalable y basada en políticas, y la creciente disponibilidad de plataformas intuitivas, contribuyen aún más al crecimiento del mercado.

Restricción/Desafío

Preocupaciones sobre la complejidad de la implementación y los altos costos iniciales

- Los desafíos que plantea la complejidad de implementar marcos de seguridad de Confianza Cero, junto con los altos costos iniciales de implementación, dificultan su adopción en el mercado. Implementar soluciones integrales de Confianza Cero suele requerir la integración de múltiples sistemas de TI, plataformas de identidad y endpoints, lo que puede consumir muchos recursos.

- Por ejemplo, las empresas más pequeñas u organizaciones con infraestructura de TI heredada pueden enfrentar dificultades para adoptar soluciones Zero Trust a gran escala debido a limitaciones técnicas y financieras.

- Abordar estos desafíos mediante modelos de implementación simplificados, servicios gestionados de Confianza Cero y ofertas escalables basadas en suscripción es crucial para fomentar la adopción. Empresas como Zscaler, Okta y Palo Alto Networks priorizan las opciones de implementación nativas de la nube, las estrategias de implementación gradual y los precios flexibles para reducir las barreras de entrada para las organizaciones.

- Si bien las reducciones de costos en curso y los marcos de implementación mejorados están facilitando la adopción, la complejidad percibida y la prima asociada con las soluciones avanzadas de seguridad Zero Trust aún pueden obstaculizar su adopción, en particular entre las pequeñas y medianas empresas o los sectores sensibles a los costos.

- Superar estos desafíos a través de una guía de implementación integral, un sólido soporte de los proveedores y educación sobre el ROI a largo plazo de la seguridad Zero Trust será vital para el crecimiento sostenido del mercado.

Alcance del mercado de seguridad de confianza cero en la gestión de políticas de seguridad global

El mercado de seguridad de confianza cero en la gestión de políticas de seguridad está segmentado en función del tipo de autenticación, la implementación, el tamaño de la organización y la vertical.

- Por tipo de autenticación

Según el tipo de autenticación, el mercado global de gestión de políticas de seguridad Zero Trust se segmenta en autenticación de un solo factor (SFA) y autenticación multifactor (MFA). El segmento de autenticación multifactor dominó el mercado con una participación en los ingresos del 58,4 % en 2025, impulsado por el aumento de las amenazas a la ciberseguridad y los requisitos de cumplimiento normativo que exigen una verificación de identidad más rigurosa. La MFA mejora la seguridad al combinar dos o más credenciales, como contraseñas, datos biométricos y tokens de seguridad, lo que reduce significativamente el riesgo de acceso no autorizado. Las empresas y las organizaciones gubernamentales están implementando cada vez más la MFA para proteger sistemas críticos, aplicaciones en la nube y datos confidenciales.

Se espera que el segmento de autenticación de un solo factor sea testigo de la CAGR más rápida del 19,8 % entre 2026 y 2033, impulsada por la creciente adopción en pymes y organizaciones que buscan soluciones más simples y rentables para proteger aplicaciones básicas, especialmente en regiones donde la conciencia sobre los riesgos cibernéticos está aumentando gradualmente.

- Por Despliegue

En función de la implementación, el mercado global de gestión de políticas de seguridad de confianza cero se segmenta en soluciones locales y en la nube. El segmento de la nube dominó el mercado con una cuota de ingresos del 62,1 % en 2025, impulsado por la adopción generalizada de infraestructuras en la nube, las tendencias de teletrabajo y la escalabilidad y flexibilidad que ofrecen las plataformas de confianza cero nativas de la nube. Las implementaciones en la nube permiten la monitorización en tiempo real, la gestión centralizada de políticas y una integración fluida con aplicaciones SaaS, lo que las hace especialmente atractivas para empresas con operaciones distribuidas.

Se espera que el segmento local sea testigo de la CAGR más rápida del 18,5 % entre 2026 y 2033, respaldado por industrias con estrictos mandatos regulatorios o de privacidad de datos, como el gobierno y la defensa, que prefieren el control local sobre los sistemas sensibles mientras integran gradualmente marcos híbridos de confianza cero.

- Por tamaño de la organización

Según el tamaño de la organización, el mercado global de gestión de políticas de seguridad de confianza cero se segmenta en pymes y grandes empresas. El segmento de grandes empresas dominó el mercado con una cuota de ingresos del 65,3 % en 2025, impulsado por la necesidad de proteger infraestructuras de TI complejas, entornos multicloud y grandes bases de usuarios en oficinas globales. Las grandes organizaciones invierten fuertemente en soluciones de confianza cero para gestionar la identidad, el acceso y la detección de amenazas a escala, garantizando al mismo tiempo el cumplimiento normativo.

Se espera que el segmento de las PYME sea testigo de la CAGR más rápida del 20,4 % entre 2026 y 2033, debido a la creciente conciencia sobre la ciberseguridad, la creciente disponibilidad de plataformas de confianza cero asequibles y simplificadas, y la creciente dependencia de las aplicaciones en la nube y las configuraciones de fuerza de trabajo remota.

- Por Vertical

Por sector, el Mercado Global de Gestión de Políticas de Seguridad de Confianza Cero se segmenta en Banca, Servicios Financieros y Seguros (BFSI), TI y Telecomunicaciones, Gobierno y Defensa, Energía y Servicios Públicos, Salud, Comercio Minorista y Comercio Electrónico, entre otros. El sector BFSI dominó el mercado con una participación en los ingresos del 28,6 % en 2025, impulsado por estrictos requisitos regulatorios, activos digitales de alto valor y la necesidad crítica de prevenir filtraciones de datos y fraude financiero. Las organizaciones BFSI adoptan arquitecturas de confianza cero para proteger las transacciones financieras confidenciales y la información de sus clientes, a la vez que permiten el acceso remoto seguro.

Se espera que el sector vertical de TI y telecomunicaciones sea testigo de la CAGR más rápida del 21,2 % entre 2026 y 2033, impulsada por la rápida transformación digital, la mayor adopción de la nube y la necesidad de una gestión robusta de identidad y acceso en redes distribuidas, centros de datos y aplicaciones en la nube.

Análisis regional del mercado de seguridad de confianza cero en la gestión de políticas de seguridad global

- América del Norte dominó el mercado de seguridad de confianza cero en gestión de políticas de seguridad global con la mayor participación en los ingresos del 33 % en 2025, impulsada por la creciente adopción de servicios en la nube, soluciones de trabajo remoto y marcos avanzados de ciberseguridad en empresas y organizaciones gubernamentales.

- Las organizaciones de la región priorizan medidas de seguridad robustas, el cumplimiento de estrictas normativas de protección de datos y la capacidad de gestionar el acceso de los usuarios y la seguridad de la red sin problemas en entornos distribuidos. Las soluciones de Seguridad de Confianza Cero ofrecen estas capacidades mediante la monitorización continua, la autenticación adaptativa y la aplicación centralizada de políticas.

- Esta adopción generalizada se ve respaldada además por una alta inversión en TI, la adopción temprana de tecnología y la sólida presencia de proveedores de soluciones clave. La creciente demanda de detección proactiva de amenazas, acceso remoto seguro y gestión integral de identidades y accesos ha consolidado la Seguridad de Confianza Cero como el marco de ciberseguridad preferido para empresas, infraestructuras críticas e instituciones gubernamentales en Norteamérica.

Perspectiva del mercado de seguridad de confianza cero de EE. UU.

El mercado estadounidense de seguridad Zero Trust captó la mayor cuota de ingresos, con un 81 %, en Norteamérica en 2025, impulsado por la rápida adopción de servicios en la nube, soluciones de teletrabajo e iniciativas de transformación digital. Las empresas priorizan cada vez más la mitigación proactiva de amenazas, la gestión de identidades y el acceso seguro a datos confidenciales. La creciente demanda de análisis basados en IA, autenticación adaptativa y herramientas integradas para la aplicación de políticas impulsa aún más la expansión del mercado. Además, los requisitos de cumplimiento normativo, como la CCPA y la HIPAA, obligan a las organizaciones a adoptar marcos integrales de confianza cero para proteger los activos de TI críticos y la información de sus clientes.

Perspectiva del mercado de seguridad de confianza cero en Europa

Se prevé que el mercado europeo de seguridad Zero Trust se expanda a una tasa de crecimiento anual compuesta (TCAC) sustancial durante el período de pronóstico, principalmente debido a las estrictas regulaciones de protección de datos, como el RGPD, y a la creciente necesidad de infraestructuras empresariales seguras. El aumento de las iniciativas de transformación digital en los sectores público y privado, junto con el aumento de las ciberamenazas, impulsa la adopción de soluciones Zero Trust. Organizaciones de los sectores financiero, gubernamental e industrial están implementando arquitecturas Zero Trust para proteger entornos en la nube, locales e híbridos.

Perspectivas del mercado de seguridad Zero Trust del Reino Unido

Se prevé que el mercado británico de seguridad de confianza cero crezca a una tasa de crecimiento anual compuesta (TCAC) notable durante el período de pronóstico, impulsado por la creciente adopción de la computación en la nube, la infraestructura de teletrabajo y la creciente atención a la ciberseguridad. La preocupación por el ransomware, los ataques de phishing y las filtraciones de datos está impulsando a empresas e instituciones gubernamentales a implementar marcos de confianza cero. Además, la robusta infraestructura de TI y telecomunicaciones del Reino Unido, sumada a una sólida concienciación sobre la ciberseguridad, impulsa aún más el crecimiento del mercado.

Análisis del mercado de seguridad Zero Trust en Alemania

Se espera que el mercado alemán de seguridad Zero Trust crezca a una tasa de crecimiento anual compuesta (TCAC) considerable durante el período de pronóstico, impulsado por las iniciativas de transformación digital en empresas e instituciones gubernamentales. El énfasis de Alemania en la privacidad de datos, el cumplimiento normativo y una infraestructura de TI tecnológicamente avanzada está impulsando su adopción. Las organizaciones están implementando cada vez más soluciones Zero Trust para proteger las aplicaciones en la nube, la infraestructura crítica y las redes empresariales, a la vez que garantizan una gestión de acceso segura y centralizada, y una monitorización continua.

Perspectiva del mercado de seguridad de confianza cero en Asia-Pacífico

Se prevé que el mercado de seguridad Zero Trust en Asia-Pacífico crezca a la tasa de crecimiento anual compuesta (TCAC) más alta, del 24 %, entre 2026 y 2033, impulsado por la rápida digitalización, la adopción de la nube y el aumento de las inversiones en ciberseguridad en países como China, Japón e India. La creciente infraestructura de TI empresarial de la región, la creciente concienciación sobre las ciberamenazas y las iniciativas gubernamentales que promueven ecosistemas digitales seguros están impulsando la adopción. Además, el auge de la externalización de TI a gran escala y las plantillas distribuidas anima a las organizaciones a implementar marcos de confianza cero para mejorar la seguridad y la eficiencia operativa.

Perspectiva del mercado de seguridad Zero Trust en Japón

El mercado japonés de seguridad Zero Trust está cobrando impulso gracias a la avanzada infraestructura de TI del país, la alta adopción de servicios en la nube y la prioridad en la privacidad de los datos. Las empresas implementan cada vez más arquitecturas Zero Trust para gestionar el acceso a información confidencial, proteger aplicaciones en la nube y supervisar endpoints. La creciente integración de herramientas de seguridad basadas en IA y soluciones automatizadas de detección de amenazas está impulsando aún más el crecimiento del mercado, especialmente en los sectores financiero, de TI y manufacturero.

Perspectiva del mercado de seguridad de confianza cero de China

El mercado chino de seguridad de confianza cero representó la mayor participación en los ingresos de Asia-Pacífico en 2025, gracias a la rápida transformación digital empresarial, la adopción de la nube y el fuerte énfasis gubernamental en la ciberseguridad. Grandes organizaciones y empresas estatales están implementando marcos de confianza cero para proteger datos confidenciales, cumplir con las regulaciones de ciberseguridad y asegurar entornos de TI híbridos. Además, la presencia de proveedores nacionales líderes en soluciones de ciberseguridad y la creciente concienciación sobre las ciberamenazas son factores clave que impulsan el mercado en China.

Cuota de mercado de la seguridad de confianza cero en la gestión de políticas de seguridad global

La industria de seguridad de confianza cero en gestión de políticas de seguridad está liderada principalmente por empresas bien establecidas, entre las que se incluyen:

• Cisco Systems (EE. UU.)

• Palo Alto Networks (EE. UU.)

• Microsoft (EE

. UU.) • Okta (EE. UU.)

• IBM Security (EE.

UU.) • Zscaler (EE

. UU.) • Fortinet (EE.

UU.)

• CrowdStrike (EE. UU.) • VMware (EE. UU.) •

Check Point Software Technologies (Israel)

• CyberArk (Israel)

• Thales Group (Francia)

• Trend Micro (Japón)

• Sophos (Reino Unido)

• Forcepoint (EE. UU.)

• SentinelOne (EE. UU.)

• RSA Security (EE. UU.)

• Akamai Technologies (EE. UU.)

• McAfee (EE. UU.)

• Google Cloud Security (EE. UU.)

¿Cuáles son los desarrollos recientes en el mercado de seguridad de confianza cero en gestión de políticas de seguridad global?

- En abril de 2024, Cisco Systems lanzó una iniciativa estratégica en Sudáfrica para fortalecer la ciberseguridad empresarial mediante sus soluciones avanzadas de Seguridad de Confianza Cero. La iniciativa se centra en proteger la infraestructura crítica de TI, los entornos de nube y el acceso remoto del personal, tanto para organizaciones públicas como privadas. Al aprovechar su experiencia global y sus herramientas de seguridad basadas en IA, Cisco aborda los desafíos regionales de ciberseguridad y consolida su posición en el mercado global de Seguridad de Confianza Cero, en rápida expansión.

- En marzo de 2024, Palo Alto Networks presentó la Plataforma Zero Trust 2.0 de Próxima Generación, diseñada específicamente para instituciones educativas y empresas comerciales. La plataforma mejora la seguridad de la red y los endpoints mediante la monitorización continua, la autenticación adaptativa y la respuesta automatizada ante amenazas. Este avance pone de manifiesto el compromiso de Palo Alto Networks de proporcionar tecnologías de ciberseguridad de vanguardia que protejan los datos confidenciales y garanticen la continuidad del negocio.

- En marzo de 2024, Microsoft implementó con éxito la Iniciativa de Nube Segura de Tokio, cuyo objetivo es fortalecer la seguridad en la nube y la gestión del acceso para empresas urbanas. Mediante su marco de Confianza Cero basado en IA, el proyecto mejora el acceso seguro a las aplicaciones corporativas y la infraestructura crítica, lo que pone de relieve el enfoque de Microsoft en soluciones innovadoras que impulsan ecosistemas digitales más seguros y resilientes.

- En febrero de 2024, Okta, Inc. anunció una alianza estratégica con instituciones financieras de Asia-Pacífico para implementar una solución unificada de gestión de identidades y accesos (IAM) Zero Trust en múltiples organizaciones. Esta colaboración está diseñada para optimizar el acceso seguro, garantizar el cumplimiento normativo y mejorar la eficiencia operativa para clientes empresariales, lo que subraya la dedicación de Okta a impulsar la seguridad basada en la identidad en entornos de TI complejos.

- En enero de 2024, IBM Security presentó IBM Zero Trust Analytics Suite en la Conferencia RSA 2024. La plataforma integra inteligencia de amenazas basada en IA, autenticación adaptativa y aplicación de políticas en tiempo real para mejorar la ciberseguridad empresarial. La solución de IBM prioriza la comodidad, la escalabilidad y una protección robusta, lo que refleja el compromiso de la compañía de dotar a las organizaciones de herramientas avanzadas para proteger datos confidenciales en entornos de nube, locales e híbridos.

SKU-

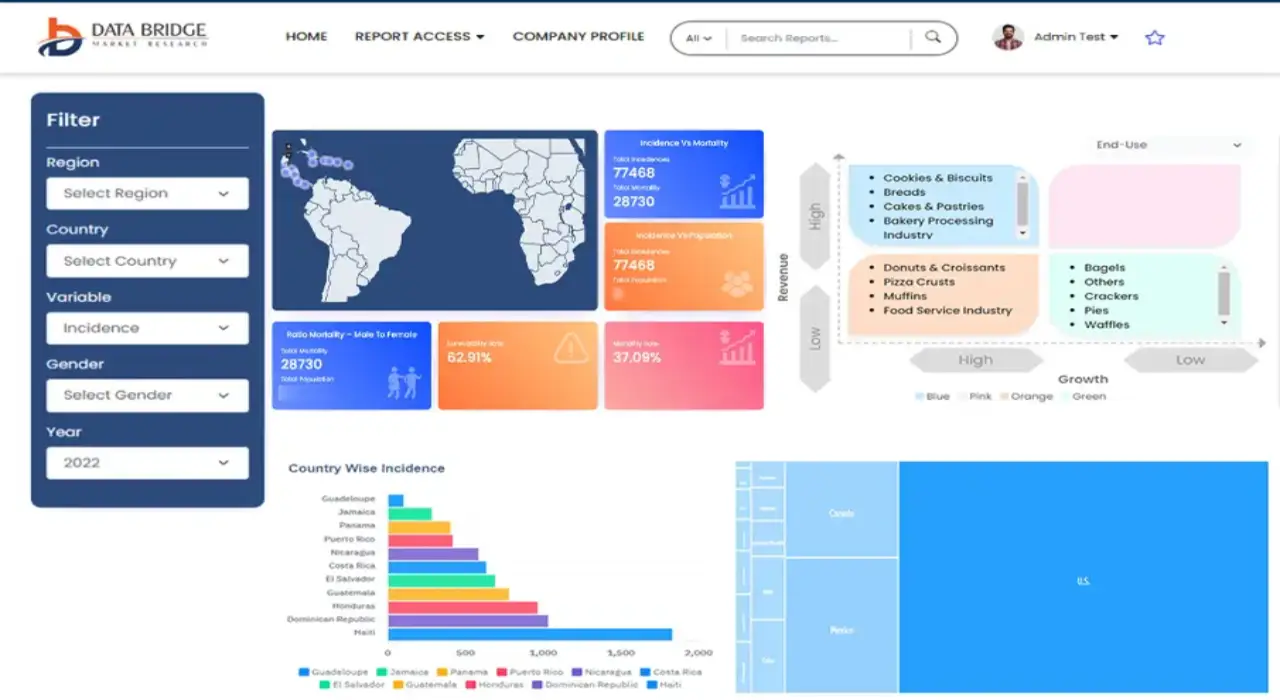

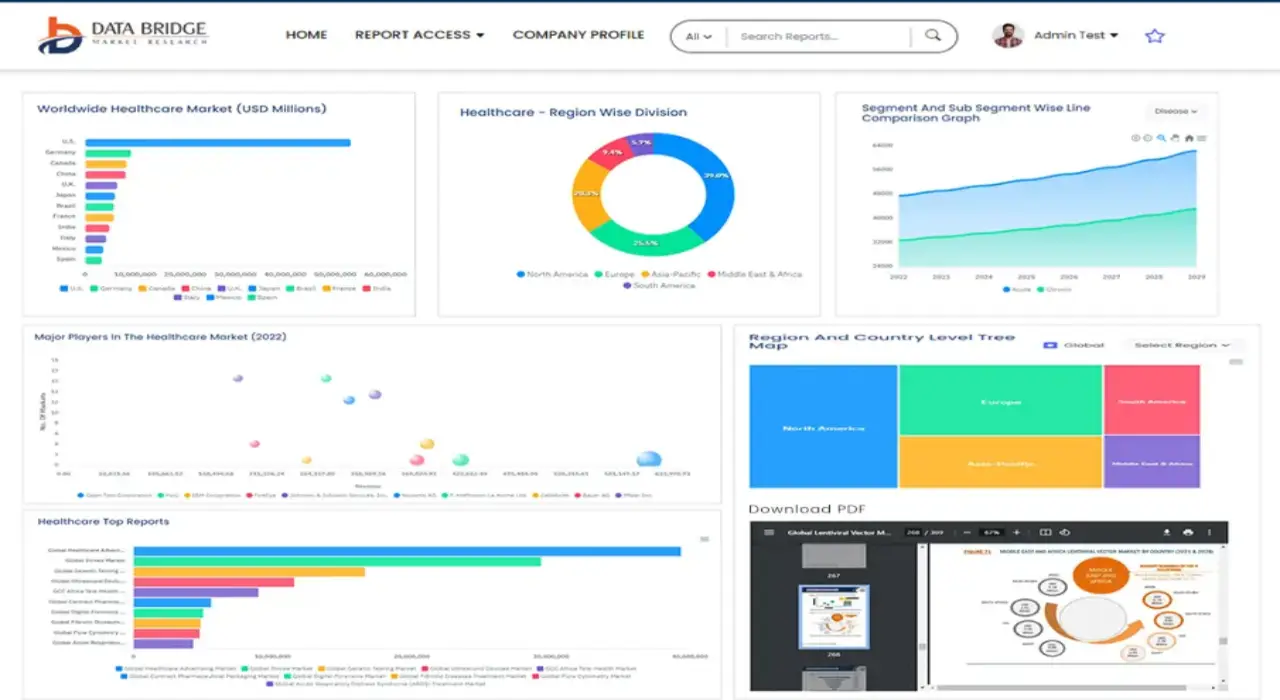

Obtenga acceso en línea al informe sobre la primera nube de inteligencia de mercado del mundo

- Panel de análisis de datos interactivo

- Panel de análisis de empresas para oportunidades con alto potencial de crecimiento

- Acceso de analista de investigación para personalización y consultas

- Análisis de la competencia con panel interactivo

- Últimas noticias, actualizaciones y análisis de tendencias

- Aproveche el poder del análisis de referencia para un seguimiento integral de la competencia

Metodología de investigación

La recopilación de datos y el análisis del año base se realizan utilizando módulos de recopilación de datos con muestras de gran tamaño. La etapa incluye la obtención de información de mercado o datos relacionados a través de varias fuentes y estrategias. Incluye el examen y la planificación de todos los datos adquiridos del pasado con antelación. Asimismo, abarca el examen de las inconsistencias de información observadas en diferentes fuentes de información. Los datos de mercado se analizan y estiman utilizando modelos estadísticos y coherentes de mercado. Además, el análisis de la participación de mercado y el análisis de tendencias clave son los principales factores de éxito en el informe de mercado. Para obtener más información, solicite una llamada de un analista o envíe su consulta.

La metodología de investigación clave utilizada por el equipo de investigación de DBMR es la triangulación de datos, que implica la extracción de datos, el análisis del impacto de las variables de datos en el mercado y la validación primaria (experto en la industria). Los modelos de datos incluyen cuadrícula de posicionamiento de proveedores, análisis de línea de tiempo de mercado, descripción general y guía del mercado, cuadrícula de posicionamiento de la empresa, análisis de patentes, análisis de precios, análisis de participación de mercado de la empresa, estándares de medición, análisis global versus regional y de participación de proveedores. Para obtener más información sobre la metodología de investigación, envíe una consulta para hablar con nuestros expertos de la industria.

Personalización disponible

Data Bridge Market Research es líder en investigación formativa avanzada. Nos enorgullecemos de brindar servicios a nuestros clientes existentes y nuevos con datos y análisis que coinciden y se adaptan a sus objetivos. El informe se puede personalizar para incluir análisis de tendencias de precios de marcas objetivo, comprensión del mercado de países adicionales (solicite la lista de países), datos de resultados de ensayos clínicos, revisión de literatura, análisis de mercado renovado y base de productos. El análisis de mercado de competidores objetivo se puede analizar desde análisis basados en tecnología hasta estrategias de cartera de mercado. Podemos agregar tantos competidores sobre los que necesite datos en el formato y estilo de datos que esté buscando. Nuestro equipo de analistas también puede proporcionarle datos en archivos de Excel sin procesar, tablas dinámicas (libro de datos) o puede ayudarlo a crear presentaciones a partir de los conjuntos de datos disponibles en el informe.